Gizmodo Brasil |

- Cofundador da Microsoft, Paul Allen morre aos 65 anos de idade

- Isto é o que ocorre com o seu cérebro quando é tomado pela doença de Alzheimer

- iPad ganhará versão completa do Adobe Photoshop no ano que vem

- A Palm está de volta com um celularzinho para deixar você menos viciado em internet

- Arábia Saudita ameaça de prisão e multa pesada quem falar de suposto assassinato de jornalista

- Depois do Hubble, observatório de raios-X Chandra, da NASA, também entra em modo de segurança

- Investigadores são aconselhados a não olhar para iPhones com Face ID para não bloquearem o aparelho

- Nu produzido por inteligência artificial ganha maior prêmio dedicado à arte digital

- Como saber se seu cônjuge instalou algum app para te espionar

- Usuários da TIM relatam celulares adiantados em uma hora

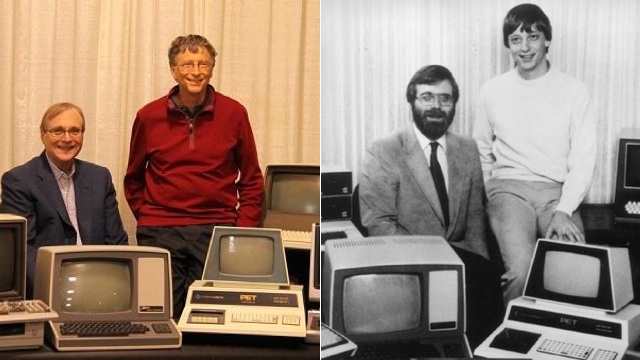

| Cofundador da Microsoft, Paul Allen morre aos 65 anos de idade Posted: 15 Oct 2018 03:19 PM PDT  O cofundador da Microsoft Paul Allen faleceu nesta segunda-feira, aos 65 anos, por conta de complicações de um linfoma não-Hodgkin. Allen havia descoberto a doença em 2009; no início deste mês de outubro, comunicou que ela havia voltado. Allen fundou a Microsoft com seu amigo de colégio Bill Gates em 1975. Foi ele o responsável por convencer Gates a deixar Harvard e buscar uma carreira no mercado de tecnologia. Ele deixou a empresa em 1982 e saiu do conselho de diretores em 2000.

Paul Allen e Bill Gates recriaram, em 2013, a famosa foto da Microsoft de 1981. Paul Allen ocupava o 44º lugar na lista de bilionários da Forbes, com uma fortuna estimada em cerca de 20 bilhões de dólares. Allen tinha atuação destacada na filantropia, com doações que atingiram 2,6 bilhões de dólares, grande parte delas para projetos científicos, e também era proprietário do time de futebol americano Seattle Seahawks e do time de basquete Portland Trail Blazers. Sua irmã Jody Allen publicou um comunicado à imprensa.

CEO da Microsoft, Satya Nadella também louvou as contribuições de Allen em um comunicado.

The post Cofundador da Microsoft, Paul Allen morre aos 65 anos de idade appeared first on Gizmodo Brasil. |

| Isto é o que ocorre com o seu cérebro quando é tomado pela doença de Alzheimer Posted: 15 Oct 2018 02:16 PM PDT  Os efeitos da doença de Alzheimer no cérebro frequentemente não são notados com o passar dos anos, em alguns casos até décadas. Mas pesquisadores da Universidade de Oxford e de Stanford acreditam ter encontrado uma forma mais fácil de visualizar como a doença lentamente se espalha e corrói o cérebro — uma ferramenta que, segundo eles, pode ajudar outros cientistas a estudar melhor a doença fatal e incurável, além de outras enfermidades parecidas. • Isto é o que acontece com o cérebro de quem está chapado de LSD A doença de Alzheimer é definida pelo crescimento indomável de duas proteínas de enovelamento incorreto: tau e beta amiloide. Em uma pessoa doente, os dois tipos de proteína constantemente se acumulam, se separam e se espalham por diferentes partes do cérebro, onde elas são acumuladas novamente e, eventualmente, formam aglomerados de conteúdos difíceis de serem removidos, conhecidos como emaranhados e placas, respectivamente. É esse acúmulo combinado que, acredita-se, destrói lentamente as células do cérebro e causa os sintomas de demência associados ao mal de Alzheimer. Em um estudo publicado nesta sexta-feira (12) no periódico Physical Review Letters, os pesquisadores mostraram como eles criaram um modelo computacional que pode ilustrar o progresso das proteínas tau e beta amiloide, baseado em pesquisas anteriores sobre o assunto. "Imagine um efeito dominó", diz Ellen Kuhl, autora principal do estudo e engenheira mecânica de Stanford, em um comunicado. "O que nosso modelo faz é relacionar os dados estatísticos históricos, utilizando a matemática, para mostrar o progresso da doença em detalhes sem precedentes."

O modelo criado pela equipe mostra como o acúmulo de tau ocorre no cérebro de alguém com Alzheimer. Crédito: Ellen Kuhl (Physical Review Letters) Ainda há muitas dúvidas sobre por que essas primeiras sementes de proteínas mal enoveladas aparecem, como elas se tornam nocivas e como elas destroem o cérebro (pesquisas recentes sugerem que em seus estágios iniciais do beta amiloide e de tau, e não placas e emaranhados, são as células mais tóxicas do cérebro). No entanto, Kuhl e sua equipe dizem que o modelo que eles conceberam pode ser ajustado para se encaixar em todas as principais teorias sobre como a doença funciona. O modelo pode também ser usado para visualizar a disseminação de outras doenças que são caracterizados pela "enxurrada" de diferentes proteínas mal dobradas. Para mostrar essa flexibilidade, o artigo também inclui modelos de doença de Parkinson e esclerose lateral amiotrófica (ELA). Dada a urgência da pesquisa sobre Alzheimer — algumas estimativas dão conta de que mais de 135 milhões de pessoas no mundo terão a doença até 2050 — a equipe planeja compartilhar o software usado para criar o modelo da equipe, que elas têm chamado de The Living Brain Project, com outros cientistas. "Nós esperamos que a habilidade de modelar distúrbios neurodegenerativos inspire melhores testes diagnósticos e leve a tratamentos para retardar seus efeitos", disse Kuhl. Imagem do topo: os estágios finais do beta amiolóide (em laranja) e tau em uma pessoa com Alzheimer. Ilustração por Ellen Kuhl (Physical Review Letters) The post Isto é o que ocorre com o seu cérebro quando é tomado pela doença de Alzheimer appeared first on Gizmodo Brasil. |

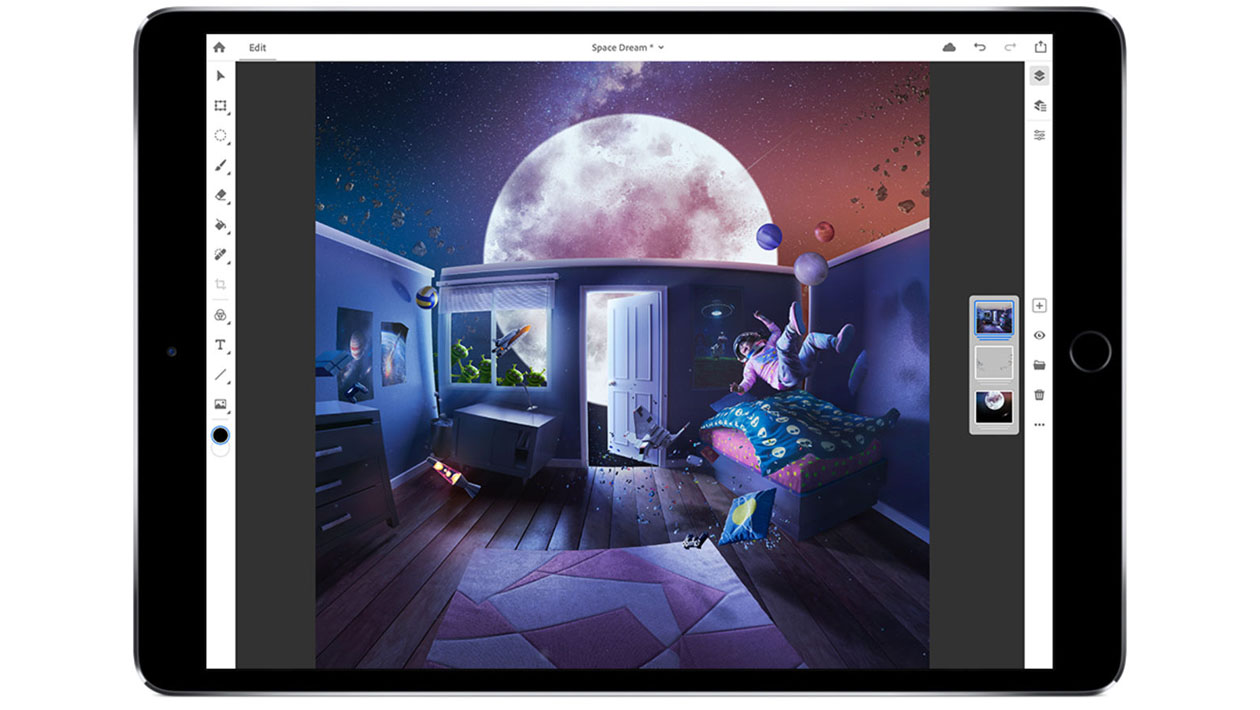

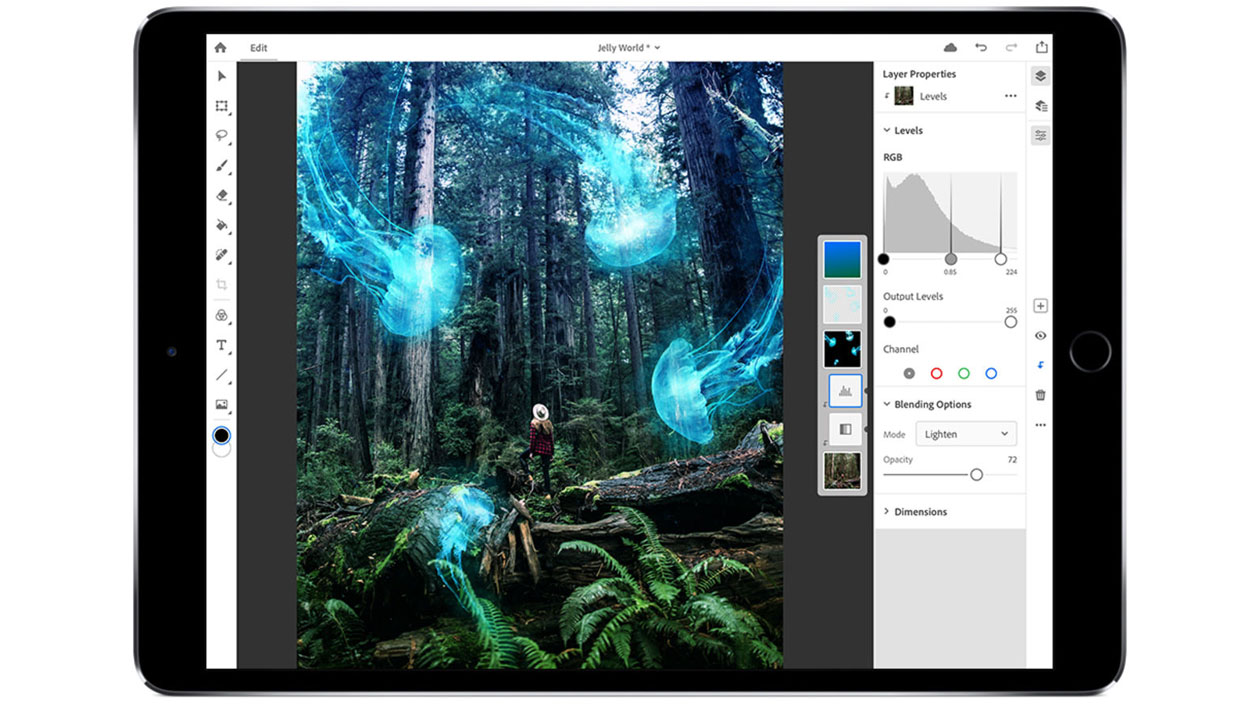

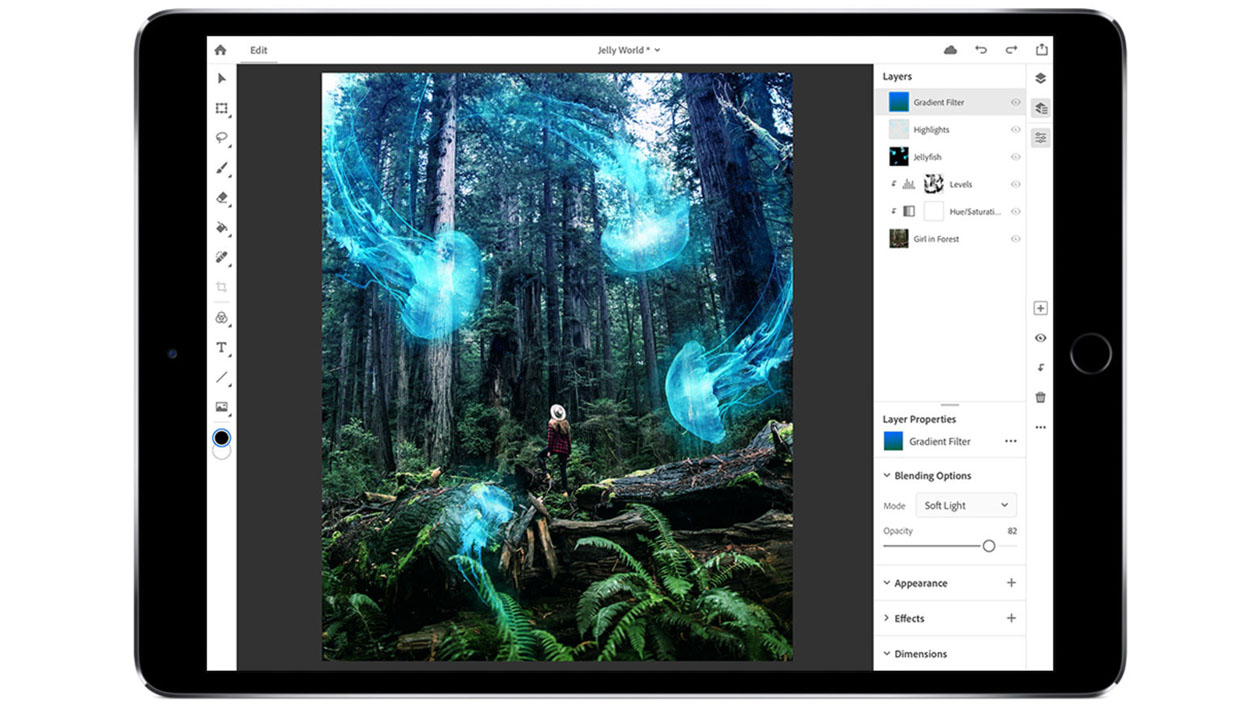

| iPad ganhará versão completa do Adobe Photoshop no ano que vem Posted: 15 Oct 2018 12:55 PM PDT  A Apple está prestes a ganhar uma bela de uma assistência da Adobe. Pelo menos quando se trata de legitimar o iPad Pro como uma ferramenta de produtividade. Nesta segunda-feira (15), na conferência MAX que aconteceu em Los Angeles, a Adobe confirmou que o Photoshop CC – uma versão completa e sem limitações do aplicativo de edição de imagens – estará disponível para o iPad no começo do ano que vem. • A Nvidia ensinou uma inteligência artificial a apagar perfeitamente marcas d'água de fotos Versões dos aplicativos da Adobe, incluindo o Photoshop, já estão disponíveis em várias plataformas há algum tempo. É possível usá-las no Windows, macOS, iOS e Android. Mas em dispositivos móveis, os principais aplicativos da companhia vêm com funcionalidades reduzidas, o que diminui bastante as opções de trabalho em relação às alternativas do desktop. A Adobe promete que o Photoshop CC no iPad terá as mesmas funções de edição da versão para desktop, e que o app utiliza alguns códigos e algoritmos para garantir que as edições sejam idênticas em qualquer versão do software que você usar. A única coisa que os mais detalhistas podem perceber são pequenas mudanças na interface do Photoshop, para funcionar bem com o sistema operacional touch. Além disso, não haverão atalhos de teclado. Pudemos usar por pouco tempo uma versão de demonstração do Photoshop CC no iPad há algumas semanas, e embora a Adobe não tenha dado todos os detalhes de mudanças no fluxo de trabalho, todas as ferramentas e elementos de interface da versão tradicional do software estavam lá. A Adobe também planeja tirar vantagem as capacidades multi-touch do iPad para contornar as limitações de não se ter um teclado disponível. Botões adicionais na tela permitirão que os usuários troquem rapidamente entre ferramentas ou modifiquem temporariamente seus funcionamentos. E assim como aconteceu com versão anteriores de versões móveis do Photoshop, a Adobe está se valendo do serviço online Creative Cloud para deixar de lado as capacidades limitadas de gerenciamento de arquivos do iOS. Em outras palavras, todos os seus arquivos-fonte e seus PSDs serão compartilhados entre os dispositivos online, então será necessária uma conexão de internet robusta. Colocar a versão completa do Photoshop CC em um dispositivo sensível ao toque não é algo completamente novo para a Adobe. O Photoshop tem sido utilizado em tablets LCD compatíveis com canetas stylus, como o Wacom Cintiq, há anos, e muitos artistas poderão te dizer que editar imagens é muito mais fácil utilizando uma caneta do que um mouse ou um trackpad. Mas só recentemente que dispositivos como o iPad ganharam o poder de processamento necessário para dar viabilidade a uma plataforma de edição de imagens como o Photoshop. Pode não parecer, mas esses softwares consomem muito processamento. A Adobe não especificou a data para a liberação da versão completa do Photoshop CC. O que sabemos é que o software será lançado primeiro no iPad e no futuro deverá desembarcar no Android. O produto também estará disponível apenas nos iPads maiores, para não comprometer a experiência de edição de imagem. Anos atrás eu larguei meu iPad pelo iPad Mini, mas agora estou pensando seriamente em voltar.

Todas as imagens: Adobe The post iPad ganhará versão completa do Adobe Photoshop no ano que vem appeared first on Gizmodo Brasil. |

| A Palm está de volta com um celularzinho para deixar você menos viciado em internet Posted: 15 Oct 2018 11:31 AM PDT  A marca Palm, que ficou famosa por seus assistentes pessoais digitais, está de volta. Ela chega com um produto que pretende criar uma nova categoria de dispositivos inteligentes. Chamado simplesmente de "Palm", o aparelho é um smartphone perfeitamente funcional que roda Android 8.1 com uma skin personalizada e completo acesso a seus apps favoritos. Ele chega a um mercado em que aparelhos enormes viraram o padrão. A intenção, porém, não é substituir seu iPhone ou seu Galaxy Note ou qualquer que seja seu celular enorme, mas sim ser um aparelho complementar que ajuda você a se desconectar em alguns momentos. Em outras palavras, é essencialmente uma alternativa a um dumb phone ou a um smartwatch, que oferece mais recursos, mas sem deixar você viciado, sem tirar os olhos da tela. A coisa mais singular sobre o Palm é que você precisa ter um smartphone e um plano da Verizon, operadora de celular dos EUA, onde ele está sendo lançado. A empresa aposta que haverá gente suficiente disposta a pagar US$ 349 no aparelho, exclusivo da operadora, e mais US$ 10 por mês para adicioná-lo ao seu número existente. • Por que as empresas começaram a se importar com vício tecnológico Dennis Miloseski, ex-designer da Samsung, se juntou a outros veteranos da indústria para relançar a marca Palm. Ele disse à Variety que o Palm serve para várias atividades do dia a dia, como ouvir música, praticar atividades físicas ou curtir o fim de semana. "A ideia é fazer a tecnologia recuar", declarou o executivo. Um dos recursos lançados pela Palm é o "Life Mode" (modo vida, em tradução livre). O aparelho tem uma bateria de 800 mAh, que a empresa diz ser suficiente para durar oito horas com um único carregamento. É ruim para os padrões modernos, mas o conceito desse celular é justamente diminuir o uso para o menor nível possível. Com o Life Mode ativado, as conexões Wi-Fi e de celular são desativadas quando a tela é desligada. Assim, a bateria dura um dia inteiro, mas você não vai receber ligações ou notificações a menos que esteja usando o telefone. Com uma tela de 3,3 polegadas, ele é 0,2 polegadas menor que o primeiro iPhone. As especificações também são de outra era. Ele tem 3 GB de RAM, processador Snapdragon 435 e 32 GB de armazenamento. • O smartphone da Samsung sem internet até que é uma boa ideia Um recurso retrô que não está de volta no aparelho é a saída para fone de ouvido. Você tem uma única porta USB-C e um único botão virtual. Os fones de ouvido sem fio se conectam por Bluetooth, e você precisa puxar a área de notificações do Android para ajustar o volume. A Palm também diz que o aparelho é um vestível grandão, que pode ser usado com uma faixa ou pulseira em atividades físicas. Ele tem acelerômetro, Glonass (sistema de localização alternativo ao GPS), GPS, sensor de proximidade, bússola e giroscópio para realizar o monitoramento de seus exercícios. A câmera traseira de 12 megapixels não impressiona, mas resolve o trabalho. A câmera de selfie de 8 megapixels também tem suporte a desbloqueio por reconhecimento facial. Como ela é única, não há nenhum recorte na tela, mas isso também quer dizer que ela não é muito segura. Quem usa iPhone vai ter um trabalhinho a mais. Você vai precisar desativar o iMessage toda vez que mudar para o Palm. Por isso, fãs da Apple podem preferir ficar com o Apple Watch com 4G nos momentos em que quiserem dar um tempo na tela. A questão real é se os consumidores verão o Palm como uma alternativa melhor aos smartwatches em geral. Havia quem não acreditasse no tablet quando o iPad saiu e, hoje, poucos questionam a utilidade do aparelho. Hoje, 24% das casas americanas já contam com um alto-falantes inteligentes. A Palm pode ter vislumbrado o futuro ou apenas feito um celular barato que pode ser usado com outro propósito caso os usuários não mostrem interesse nele. Nós achamos que a ideia de ter um celularzinho que parece com o primeiro iPhone tem lá seu apelo. [The Verge, TechCrunch, Variety] Imagem do topo: Palm The post A Palm está de volta com um celularzinho para deixar você menos viciado em internet appeared first on Gizmodo Brasil. |

| Arábia Saudita ameaça de prisão e multa pesada quem falar de suposto assassinato de jornalista Posted: 15 Oct 2018 09:29 AM PDT  A Arábia Saudita está ameaçando condenar a cinco anos de prisão quem for pego espalhando “fake news” online, além da possibilidade de multas pesadas. Um aviso para aqueles que estão discutindo o suposto assassinato do jornalista Jamal Khashoggi, do Washington Post. A ameaça, publicada no fim de semana no jornal Saudi Gazette, ecoa uma das frases favoritas do presidente norte-americano Donald Trump para diminuir qualquer tipo de jornalismo que ele considere desfavorável a seu regime. A Saudi Gazette citou o Artigo 6 dos regulamentos de cibercrimes da Arábia Saudita, que torna crime violar “a ordem pública, os valores religiosos, a moral pública e privacidade”. A lei não faz distinção entre cidadãos sauditas e estrangeiros que violem as leis draconianas. A Arábia Saudita está atualmente no centro de uma polêmica internacional por causa da suspeita da morte do jornalista Jamal Khashoggi, residente permanente norte-americano nascido na Arábia Saudita e que desapareceu em 2 de outubro, depois de visitar o consulado saudita na Turquia. Khashoggi é um crítico do regime saudita e teria sido morto no consulado antes de ser cortado em pedaços com uma serra de osso e enviado de volta para a Arábia Saudita. O governo saudita nega veementemente que tenha tido qualquer envolvimento com o desaparecimento de Khashoggi. Um jornal turco afirma que o Apple Watch de Khashoggi pode ter gravado seu próprio assassinato, mas essa afirmação não foi checada de por outras fontes. O jornal afirma que a gravação de áudio pode ter sido enviada para o iCloud. Há rumores de que as agências de inteligência turcas haviam grampeado o consulado saudita e estariam usando o Apple Watch como uma desculpa para que possam liberar qualquer áudio potencial do assassinato no futuro. O ex-diretor da CIA John Brennan apareceu no programa Meet the Press, no domingo (14), para falar sobre o relacionamento entre Arábia Saudita e Estados Unidos, sobre o príncipe da coroa Mohammad bin Salman (normalmente chamado de MBS) e sobre o desaparecimento de Khashoggi. Brennan disse que cabe aos sauditas explicar o que aconteceu. “Se Khashoggi tivesse desaparecido na Turquia enquanto estava em um hotel ou em uma residência particular, acho que haveria uma negação plausível por parte do governo saudita”, disse Brennan ao apresentador do Meet the Press, Chuck Todd. “Mas ele desapareceu quando há evidências em vídeo de que ele estava no consulado (saudita).” “Portanto, as negações deles (sauditas) soam vazias. Muito falsas”, prosseguiu Brennan. O presidente Trump afirmou que, se a Arábia Saudita for responsável pelo desaparecimento do jornalista, o reino enfrentará uma “punição severa”. Mas o presidente rejeitou pedidos de sanções ou a cessação de vendas lucrativas de armas para o país. O presidente norte-americano, em suas discussões desconexas e às vezes incoerentes, deixou claro que não há princípio mais alto do que dinheiro. “Eu vou te dizer o que eu não quero fazer”, afirmou Trump no programa 60 Minutes, na noite de domingo. “Eu não quero prejudicar os empregos. Eu não quero perder um pedido assim. E, quer saber, existem outras maneiras de punir.” O príncipe herdeiro Mohammad bin Salman e seu reino têm investido pesado no Vale do Silício, mas vários líderes da comunidade de tecnologia recentemente desistiram de uma conferência importante na Arábia Saudita, chamada de “Future Investment Initiative“. Chamada informalmente de “Davos no Deserto”, pessoas como o ex-CEO da AOL Steve Case e o CEO da Uber, Dara Khosrowshahi, disseram que não participarão da conferência deste ano. O CEO do banco JP Morgan, Jamie Dimon, anunciou na manhã desta segunda-feira que também não irá ao evento. Lacaio do regime Trump e secretário do Tesouro americano, Steve Mnuchin ainda pretende comparecer. Como dissemos, não existe princípio maior do que o dinheiro no regime Trump. Imagem do topo: AP The post Arábia Saudita ameaça de prisão e multa pesada quem falar de suposto assassinato de jornalista appeared first on Gizmodo Brasil. |

| Depois do Hubble, observatório de raios-X Chandra, da NASA, também entra em modo de segurança Posted: 15 Oct 2018 08:41 AM PDT  Dias depois de o telescópio espacial Hubble entrar em modo de segurança depois de uma falha em um componente, a NASA disse que seu observatório de raios-X Chandra entrou em modo de segurança na quarta-feira (10). A agência espacial disse na sexta-feira (12) que uma investigação sobre o incidente está em andamento, embora tenha acrescentado que uma análise de dados indicou que transição para o modo de segurança é um “comportamento normal”. • Cientistas trabalham para manter o telescópio Hubble funcionando depois de outro giroscópio falhar O Chandra tem feito imagens de raio-X com precisão do nosso universo desde seu lançamento, em 1999, e é um dos quatro observatórios do programa Great Observatory, da NASA, que inclui o telescópio espacial Hubble, o observatório de Raios Gama Compton e o telescópio espacial Spitzer. O observatório espiona objetos que incluem buracos negros, galáxias, supernovas, gases de alta temperatura e quasares ao longo da porção de raios-X do espectro eletromagnético para nos ajudar a entender melhor o universo. A incrível espaçonave possui o que a NASA descreve como “os maiores, mais precisamente modelados e alinhados e mais suaves espelhos já construídos”, e o Chandra está atualmente entre os mais potentes telescópios do mundo. Ele entrou em uma configuração de segurança na quarta-feira para se proteger durante um problema que, segundo a NASA, pode ter envolvido um giroscópio. Esse foi o caso na semana passada com o amado telescópio espacial Hubble, que entrou em modo de segurança depois que mais um de seus seis giroscópios falhou. “A análise dos dados disponíveis indica que a transição para o modo de segurança foi um comportamento normal para tal evento”, disse a NASA. “Todos os sistemas funcionaram como esperado, e os instrumentos científicos são seguros.” O Chandra tem 19 anos de idade e sobreviveu aos seus cinco anos de vida de previstos inicialmente. Depois que a questão for resolvida, a missão do Chandra deve continuar “por muitos anos”, disse a agência espacial. Grant Tremblay, astrofísico do Harvard-Smithsonian Center for Astrophysics, tuitou na sexta-feira que o problema com o Chandra havia sido identificado e que havia um “caminho claro para a recuperação”. Ele acrescentou que o Chandra está seguro e que deve retornar para sua missão em breve.

Um representante do Centro de Controle de Operação do Chandra disse ao Gizmodo por e-mail que esperá ter uma atualização no estado do observatório no começo desta semana. Imagem do topo: NASA/CXC/SAO The post Depois do Hubble, observatório de raios-X Chandra, da NASA, também entra em modo de segurança appeared first on Gizmodo Brasil. |

| Investigadores são aconselhados a não olhar para iPhones com Face ID para não bloquearem o aparelho Posted: 15 Oct 2018 07:42 AM PDT  Não é nenhum segredo que as autoridades geralmente recorrem a soluções alternativas para os recursos de segurança da Apple, mas a tecnologia Face ID, do iPhone X, dificulta as coisas. De acordo com uma reportagem do Motherboard, a empresa forense Elcomsoft está aconselhando a polícia a não olhar para telefones com identificação facial. Isso porque, com seu recurso de identificação de rosto ativado, as tentativas mal-sucedidas de acessar o telefone podem bloquear os investigadores, exigindo uma senha que possa estar protegida pela Quinta Emenda da Constituição dos Estados Unidos. • Detalhes da caixa que aparentemente desbloqueia qualquer iPhone O Motherboard noticiou suas descobertas na sexta-feira (12), depois de conseguir a apresentação de slides que incluía a diretiva da Elcomsoft para lidar com o iPhone X. Embora o site tenha dito que obteve a apresentação de uma fonte de fora da Elcomsoft, ele acrescentou que “a empresa, na sequência, confirmou sua veracidade”. Na apresentação, a Elcomsoft destacava métodos para evitar potencialmente ser bloqueado para fora de um dos telefones da Apple. Ela também delineou exemplos específicos destacados pelo guia de segurança de 2017 da Apple em que uma senha seria exigida em vez do Face ID. O CEO da Elcomsoft, Vladimir Katalov, disse ao Motherboard que a empresa aconselhou a nunca olhar para a tela de um iPhone com Face ID, de modo a evitar perder uma das cinco tentativas antes de que o telefone passe a pedir uma senha. Isso acontece porque, como aponta o Motherboard:

Um exemplo citado foi um incidente recente em que agentes federais usaram um mandado de busca para forçar um suspeito que depois foi acusado de receber e possuir pornografia infantil a destravar seu iPhone X com seu próprio rosto. O episódio, que foi inicialmente noticiado pela Forbes em 30 de setembro, pode ter sido o primeiro caso conhecido dessa tática sendo usada pelas autoridades. A Forbes apontou incidentes de suspeitos sendo obrigados a desbloquear seus telefones com Touch ID e casos seguintes envolvendo pessoas falecidas. Tanto o Motherboard quanto a Forbes mencionaram o GrayKey, uma ferramenta usada para contornar senhas mesmo nos modelos mais novos de iPhone. Todos esses exemplos ressaltam o fato de que, mesmo com a criptografia, as senhas e outras tecnologias da Apple, as autoridades farão o possível para encontrar uma maneira de entrar nesses aparelhos. Imagem do topo: AP The post Investigadores são aconselhados a não olhar para iPhones com Face ID para não bloquearem o aparelho appeared first on Gizmodo Brasil. |

| Nu produzido por inteligência artificial ganha maior prêmio dedicado à arte digital Posted: 15 Oct 2018 06:54 AM PDT  As máquinas já estão prontas para produzir arte? Sim, estão. Mas ainda com uma boa parcela de curadoria humana. A imagem que abre esta matéria foi produzida por uma inteligência artificial e ganhou o maior prêmio dedicado à arte digital, The Lumen Prize. • Esta imagem da Mona Lisa foi feita com bactérias E. coli A autoria, no entanto, não é apenas de um computador. O artista alemão Mario Klingemann, residente do Google Arts & Culture, foi quem treinou a máquina para produzir o retrato nu premiado, batizado de "The Butcher's Son" (O filho do açougueiro, em inglês). O procedimento de treinamento é idêntico ao utilizado para preparar máquinas para outros tipos tarefas: Klingemann treinou uma rede neural para assimilar padrões do corpo humano e de retratos nus e então obteve um resultado. Para isso, ele selecionou uma série de imagens correspondentes ao que ele queria, a maioria delas pornografia. Em seguida, utilizou uma técnica conhecida como GAN (redes neurais contraditórias generativas, na sigla em inglês) para criar a imagem. Foram usadas duas redes neurais: uma para criar um esboço geral do corpo humano, com base em 150 mil imagens e outra para aprimorar o rascunho, avaliando se eram cenas convincentes e para acrescentar detalhes. Klingemann disse à FastCompany que ele mesmo selecionou algumas imagens para serem “refinadas” e escolheu cerca de 20 cenas em que a combinação de pose, composição, cores e texturas pareciam boas. Segundo o Lumen Prize, esta é a primeira obra criada com inteligência artificial a ganhar um grande prêmio de arte mundial. O Lumen Prize premia trabalhos produzidos por meio de tecnologias digitais. Entre as categorias estão imagens animadas, interativas, criações com realidade aumentada e virtual, entre outras. Você pode conferir todos os premiados de cada categoria neste link. [FastCompany via Nexo] The post Nu produzido por inteligência artificial ganha maior prêmio dedicado à arte digital appeared first on Gizmodo Brasil. |

| Como saber se seu cônjuge instalou algum app para te espionar Posted: 15 Oct 2018 05:29 AM PDT  Como se não houvesse suficientes ameaças tecnológicas para se preocupar, você também precisa estar alerta contra os chamados “stalkerwares” – programas invasivos instalados por cônjuges desconfiados, ex-namorados ciumentos ou pais controladores – sem o seu conhecimento. Aqui estão os sinais de alerta (no seu computador) a serem observados e o que você pode fazer a respeito. • A melhor forma de se proteger de ransomwares é com um sólido sistema de backup Explicando o StalkerwareO termo Stalkerware só ganhou força recentemente, graças a uma poderosa série de posts no Motherboard. No entanto, a prática de instalar software para espionar a família e os amigos já exista há muito tempo. Hoje em dia, essas ferramentas estão disponíveis com mais facilidade e mais sofisticadas do que nunca. O que significa que não são apenas hackers que podem usá-las para observar a sua vida online. A ascensão do smartphone desempenhou um papel importante nessas operações de vigilância do estilo “Faça Você Mesmo” – basta conseguir acesso ao celular de alguém e você pode espionar a vida dela detalhadamente, desde as mensagens de texto que enviam até as fotos que tiram. Antes você podia bisbilhotar o e-mail de alguém; agora você pode saber onde eles estão o tempo todo. O Motherboard analisou um software chamado FlexiSpy, que pode ser executado em segundo plano em computadores e celulares, coletando um dossiê de dados para terceiros, seja um amante ciumento ou um pai protetor – e existem muitos outros softwares como ele. Se você suspeitar que o FlexiSpy ou um stalkerware semelhante foi instalado em um de seus dispositivos, os efeitos podem ser emocionalmente e psicologicamente devastadores. Não tenha medo de procurar apoio de amigos, familiares e recursos de apoio do estado, se achar que precisa (além de seguir os passos que descrevemos aqui). Sinais de alerta de StalkerwareA notícia ligeiramente tranquilizadora é que é muito difícil alguém instalar um stalkerware sem ter acesso físico ao seu celular ou computador. Ele não pode ser instalado magicamente através do ar ou transportado por meio de uma mensagem de texto sem que você responda – os sistemas operacionais modernos são muito espertos com a segurança para permitir que isso aconteça. Você pode inadvertidamente instalar algo que não deseja, seja ele um stalkerware ou um vírus padrão, clicando em um link em um e-mail. Portanto, como sempre, desconfie sempre dos links que recebe por e-mail ou pelas mídias sociais. Evite remetentes desconhecidos e verifique novamente arquivos de remetentes conhecidos, principalmente quando são enviados do nada. Infelizmente, a maioria dos stalkers provavelmente não tentará este método por medo de entregar o jogo.

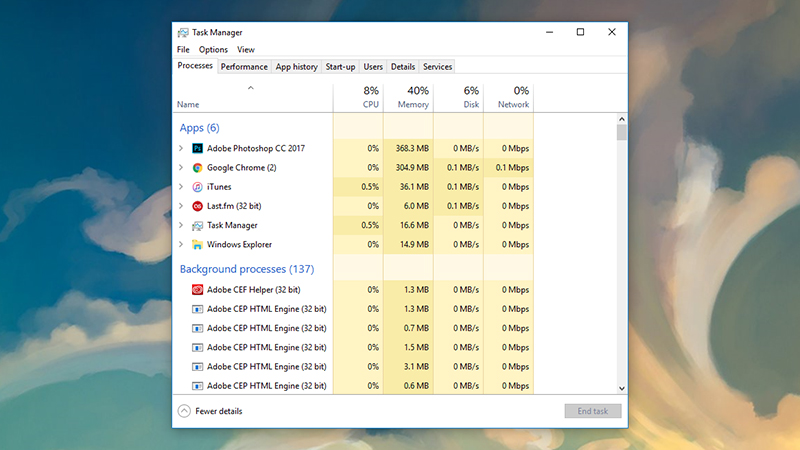

O primeiro sinal de alerta a ser observado é se o seu laptop ou celular ficou com alguma outra pessoa por um longo período de tempo – e talvez volte com alterações de configurações ou aplicativos que você não reconhece. No Windows, você pode ver aplicativos sendo executados em segundo plano clicando com o botão direito do mouse na barra de tarefas e escolhendo o Gerenciador de Tarefas (Ctrl + Shift + Esc); no macOS, inicie o Monitor de Atividade a partir do Spotlight (CMD + Espaço). Faça uma rápida pesquisa na internet por qualquer aplicativo ou processo que você não reconheça no Gerenciador de Tarefas ou no Monitor de Atividades e a busca pode sinalizar o stalkerware – esse é um bom método para detectar todos os tipos de ameaças de segurança, mas não é garantido que identifique todas.

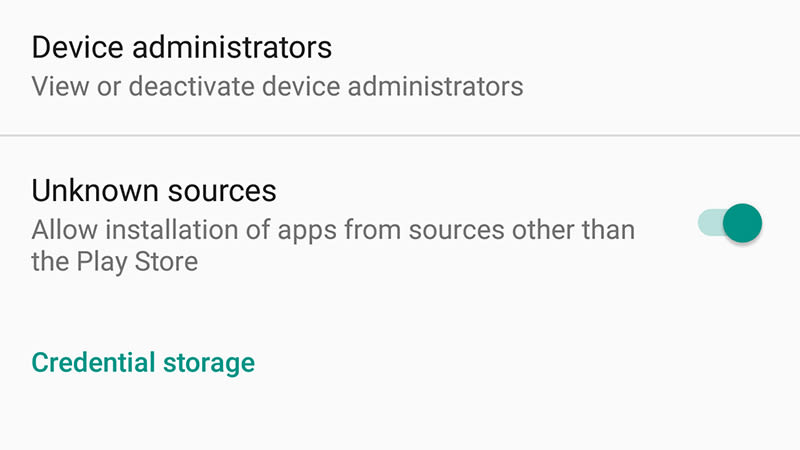

No caso dos celulares, as ferramentas de monitoramento mais profundas precisam de um jailbreak (nos iPhones) ou que você habilite aplicativos de fontes desconhecidas (no Android), devido ao acesso extra ao sistema que eles necessitam – se você está usando um iPhone, a presença do aplicativo Cydia quer dizer que você tem jailbreak. No Android, vá em Segurança em Configurações e veja se a opção Dispositivos Desconhecidos está ligada. Nem todos os tipos de rastreamento exigem um aplicativo. Se alguém próximo a você souber o tipo de palavras que você usa para senhas e também consegue ter uma boa ideia ao responder às suas perguntas de segurança, poderia acessar suas contas de e-mail ou de mídia social. O que significa que você provavelmente deve verificar quais dispositivos estão conectados nas suas contas e quando eles se conectaram.

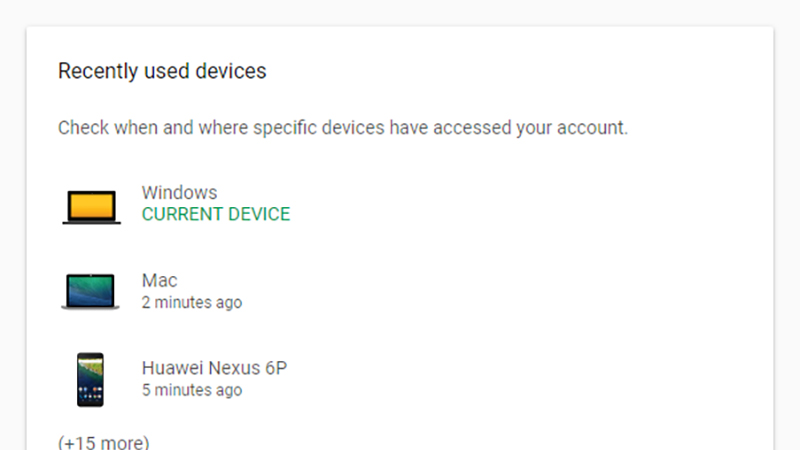

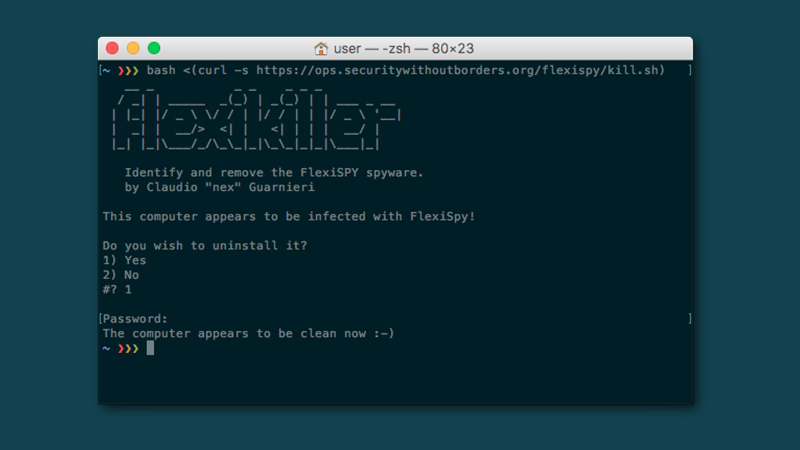

Se os serviços que você usa permitirem que você verifique as sessões ativas, faça o seguinte: na página da sua Conta do Google, por exemplo, clique em Eventos de Segurança e Atividade do Dispositivo para ver computadores e celulares que acessaram sua conta recentemente. No Facebook, por sua vez, você pode ir para Segurança e Login a partir da página Configurações para ver as sessões ativas e os registros a partir deles. Em geral, confie em seus instintos – é possível que quem quer que esteja fazendo isso deixe algo aparente ou deixe um rastro escapar antes de você perceber algo errado na sua conta de e-mail ou no seu smartphone. Você conseguindo ou não uma prova, tentar remover o aplicativo ou apps ofensivos pode confirmar suas suspeitas de qualquer maneira. Remoção de StalkerwarePor definição, o stalkerware é muito difícil de detectar e remover, mas você tem algumas opções caso desconfie que alguém está espionando você. Se você suspeitar que seu e-mail está sendo monitorado, por exemplo, altere sua senha para algo novo e também altere suas perguntas de redefinição de segurança. A ativação da autenticação de dois fatores também ajudará, pois eles precisarão de acesso físico aos seus dispositivos para alterar as senhas. Se você acredita que você foi atingido pelo stalkerware FlexiSpy em particular, então a ferramenta FlexiKiller desenvolvida por Claudio Guarnieri do grupo ativista Security Without Borders, deve ser capaz de removê-lo do seu computador Windows ou Mac. Não é o aplicativo mais fácil de usar, mas siga as instruções fornecidas com cuidado e você deve conseguir.

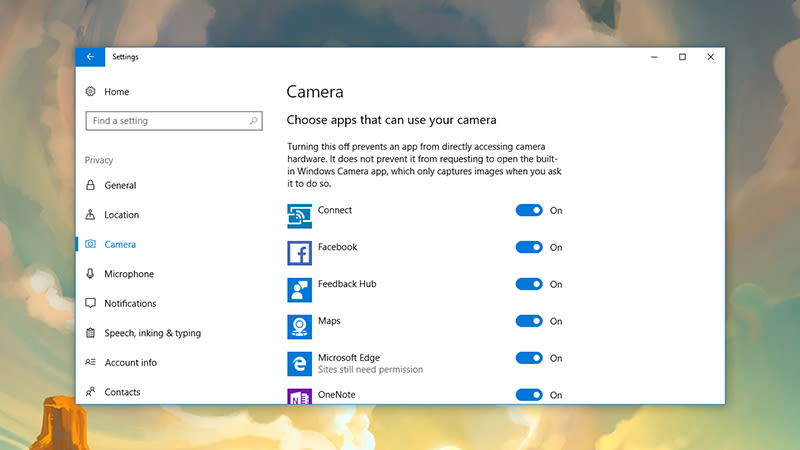

Em geral para computadores, o conselho é o mesmo que damos para combater qualquer tipo de vírus ou ameaça de malware: um keylogger instalado por um hacker funciona da mesma forma que um keylogger instalado por um stalker. Mantenha uma ferramenta de segurança competente instalada, atualize-a regularmente e faça a varredura com frequência. Se você acha que seu software atual está deixando alguma coisa escapar, scanners como o Microsoft Safety Scanner ou o Kaspersky Virus Scanner, podem ajudar. Se você suspeitar que sua webcam está sendo ativada sem o seu conhecimento, vale a pena instalar programas como o OverSight para Mac. Não encontramos uma ferramenta semelhante para o Windows, mas se você abrir as Configurações no Windows 10 e clicar em Privacidade e Câmera, poderá ver quais aplicativos podem usar sua webcam. É possível que você consiga pegar algum sinal do stalkerware sem realmente revelar todo o programa.

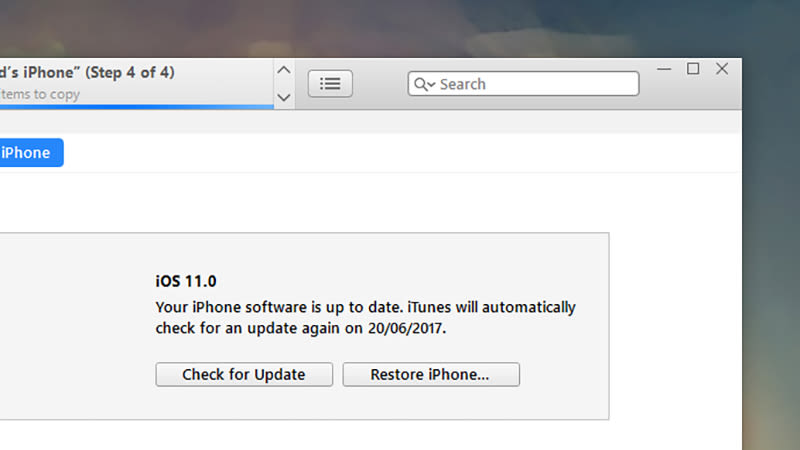

Quando se trata de celulares, um reset completo para as configurações de fábrica deve ser suficiente para limpar a maioria dos softwares de monitoramento, embora seja difícil dizer ao certo, já que não estamos cientes de todas as ferramentas escondidas que existem por aí. No caso dos iPhones com jailbreak, redefini-los de volta à condição de fábrica removerá o jailbreak junto com todos os seus aplicativos, desejados ou indesejados, e todos os seus arquivos. Na versão mais recente do Android (padrão), abra Configurações e vá para Fazer o backup e redefinir e toque em Restaurar para padrão de fábrica. No iOS, você precisa conectar seu telefone a um computador com o iTunes e redefini-lo a partir dali, usando a opção Restaurar o iPhone. Em ambos os casos, lembre-se de fazer o backup de todos os seus arquivos e fotos importantes em outro lugar primeiro e cancelar o registro do seu telefone de serviços como iMessage e Find my iPhone, se necessário.

Ficar de olho nos aplicativos instalados no seu celular também é uma boa ideia. No Android, vá até o menu Aplicativos em Configurações; no iOS, você pode ir para Geral e Aplicativos para ver o que está instalado. Mais uma vez, faça uma pesquisa rápida na Web para procurar algo que você não reconheça ou se lembre de ter instalado para ver se é algo com que você precisa se preocupar. Por sua própria natureza, o stalkerware é projetado para ficar bem escondido e ser difícil de detectar, mas é difícil que algo permaneça no seu laptop ou smartphone por muito tempo se você estiver procurando especificamente por ele. Livrar-se de tudo o que foi instalado no seu dispositivo é apenas parte do processo de lidar com a espionagem, mas você pode pelo menos se certificar de que o stalkerware seja removido. Imagem do topo: Денис Евстратов/Unsplash The post Como saber se seu cônjuge instalou algum app para te espionar appeared first on Gizmodo Brasil. |

| Usuários da TIM relatam celulares adiantados em uma hora Posted: 15 Oct 2018 04:53 AM PDT  Atualizado às 12h36 com o posicionamento da TIM Muita gente acordou mais cedo do que o comum na manhã desta segunda-feira (15) no Brasil, mas isso nada tem a ver com algum tipo de resolução pessoal que começaria junto com o início da semana. O que acontece é que, segundo relatos de usuários, smartphones com chips da TIM adiantaram sozinhos o relógio em uma hora, provavelmente julgando ser o início do horário de verão. Posteriormente, a operadora reconheceu o problema sem dar muitos detalhes. Aparentemente, o erro foi causado porque a rede que determina a atualização automática do horário tomou como referência a data do início do horário de verão de 2017, que foi em 15 de outubro — vale lembrar que o horário de verão de 2018, inicialmente previsto para 4 de novembro, foi adiado para 18 de novembro a pedido do Ministério da Educação, já que o ENEM deste ano tem sua primeira prova justamente no dia 4. Inicialmente, a conversa online sobre o incidente indicava que o problema fosse apenas com iPhones, e os termos "Meu iPhone", “o iPhone” e “Apple” apareciam nos trending topics de São Paulo, por exemplo. O que se seguiu foi uma série de relatos, tanto no Twitter quanto no Reddit, de pessoas chegando cedo demais à faculdade ou ao trabalho porque o horário de seus celulares havia sido alterado enquanto elas dormiam.

Em seguida, no entanto, vieram os primeiros relatos de usuários de Android passando pelo mesmo problema, e o ponto em comum entre os dois casos era um: todos eram usuários TIM. A possibilidade aqui é que as pessoas utilizam o horário do smartphone baseado na rede da operadora.

Uma pesquisa no Google Trends por “hora certa” mostra picos de pesquisas pelo termo às 5h e às 6h da manhã.

Entramos em contato com a TIM para esclarecimentos, e a operadora mandou o seguinte comunicado:

Logo na sequência de um feriado, acordar cedo não é das tarefas mais fáceis. E a TIM parece ter tirado uma hora de sono de muita gente. E logo numa segunda-feira que começou fria. Imagem do topo: Divulgação The post Usuários da TIM relatam celulares adiantados em uma hora appeared first on Gizmodo Brasil. |

| You are subscribed to email updates from Gizmodo Brasil. To stop receiving these emails, you may unsubscribe now. | Email delivery powered by Google |

| Google, 1600 Amphitheatre Parkway, Mountain View, CA 94043, United States | |

Imagem: Captura de tela

Imagem: Captura de tela Imagem: Captura de Tela

Imagem: Captura de Tela Imagem: Captura de Tela

Imagem: Captura de Tela Imagem: Captura de Tela

Imagem: Captura de Tela Imagem: Captura de tela

Imagem: Captura de tela Imagem: Captura de tela

Imagem: Captura de tela iPhone lixo do caralho

iPhone lixo do caralho  (@celosongz)

(@celosongz)

Nenhum comentário:

Postar um comentário