Gizmodo Brasil |

- O que a Apple deve mostrar no seu evento de de 15 de setembro

- Grupo que padroniza Bluetooth revela problema de segurança ainda sem solução

- Não vacile: saiba como ativar a autenticação de dois fatores no Zoom

- Discrepância entre dados e teoria deixa a matéria escura ainda mais misteriosa

| O que a Apple deve mostrar no seu evento de de 15 de setembro Posted: 13 Sep 2020 02:01 PM PDT  Desde o início dos tempos — o que perdeu todo o significado neste momento — um novo iPhone é apresentado em setembro. É possível que o evento da Apple na próxima semana siga esse roteiro, mas pela primeira vez em muito tempo, podemos não ver um novo celular da Apple. Rumores dizem que, devido aos atrasos na produção causados pelo COVID-19, a Apple pode adiar seu evento do iPhone para outubro. Mas ainda há um evento marcado! Sim, porque há outros produtos — muitos deles, na verdade. Há uma grande fila de coisas esperando para sair do Apple Park e ir para as lojas. Aqui está o que esperamos ver (e o que pode não aparecer) no evento que será transmitido ao vivo da próxima semana. Nada de novo iPhoneComo já dissemos, os atrasos na produção podem ter adiado a data de entrega do iPhone. Nos anos anteriores, a Apple mostrou o aparelho em setembro mesmo assim. Mas este ano parece mais provável que a Apple espere até outubro para anunciar o novo smartphone. Mark Gurman, da Bloomberg, especula que um Apple Watch e um iPad serão o foco do evento da próxima semana, enquanto o iPhone 12 será mostrado em outubro e um evento apenas para o novo Mac com processador ARM acontecerá em novembro.

Tradução: Dado que não haverá viagem para Cupertino [cidade onde fica a sede da Apple] devido ao COVID-19, faz sentido para a Apple dividir os eventos mais do que normalmente faria, já que essencialmente seria apenas cortes de vídeo [de apresentação]. Talvez teremos um evento da Apple dividido em três partes: setembro (Apple Watch/iPad), outubro (iPhone), novembro (Mac). Vários relógiosO convite da Apple para a imprensa (que assistirá ao evento por streaming em vez de ir ao Apple Park) incluiu a frase: "O tempo voa". Sacou? Tempo! Devem estar falando de um relógio, portanto. Mas um relógio nunca foi a atração principal de um evento da Apple, o que me leva a crer que rumores de vários relógios — um dispositivo premium e um mais barato — poderiam ser plausíveis. Uma reportagem recente da Bloomberg indica que a Apple está planejando substituir o Apple Watch Series 3 — que foi lançado há três anos e está sentindo a idade em comparação com os smartwatches mais recentes — por um modelo atualizado, mas ainda acessível. O relógio mais barato poderia apresentar recursos avançados de saúde, como detecção de queda, mas abrir mão de uma tela maior como forma de reduzir seu preço. Espera-se que o carro-chefe Series 6 inclua ainda mais recursos de saúde avançados do que vimos nos modelos anteriores. Estamos esperando um sensor de SpO2, que detecta o nível de oxigênio no sangue e pode ser usado para diagnosticar problemas respiratórios. Parece que a Apple não recebeu autorização da Food and Drug Administration dos EUA para quaisquer novos recursos médicos, mas a empresa também pode ter mantido em segredo a autorização do seu eletrocardiograma em segredo até o lançamento. Tudo é possível. Atrasos nos lançamentos de sistemas operacionaisSeria um pouco estranho para a Apple lançar o Watch sem um iPhone — embora os dois funcionem de maneira independente um do outro, especialmente se você comprar uma versão com 4G do relógio, ainda não é possível usar a versão mais recente do watchOS sem o iOS mais recente. Se a Apple adiar os novos iPhones, pode adiar o lançamento do iOS 14 também — e isso significa que terá que adiar o lançamento do watchOS 7, que inclui um monte de novos recursos, incluindo rastreamento do sono e detecção da lavagem das mãos. Um novo iPad AirRumores dizem que um iPad Air atualizado terá o centro das atenções ao lado de novos relógios na terça-feira. Espera-se que o tablet de 11 polegadas se pareça mais com um iPad Pro, com uma tela maior, molduras mais estreitas e identificação facial substituindo o sensor de impressão digital. Ele também pode ser compatível com o Magic Keyboard do iPad Pro de 11 polegadas, o que seria interessante para quem quer um acessório de última geração sem gastar US$ 800 em modelo Pro. Projetos paralelos de longa gestaçãoVários produtos menos importantes podem dar as caras no evento. É o caso dos headphones Apple que, segundo rumores, serão chamados de AirPods Studio, além de um alto-falante HomePod atualizado, que pode ser muito menor e mais barato do que o grandalhão que foi muito mal em vendas até o momento. Rumores sobre esses produtos circulam desde antes da WWDC. Há também as tão esperadas AirTags, que devem ajudá-lo a rastrear itens que você perde com frequência. Mas se este evento é todo sobre o Apple Watch e o iPad, pode fazer mais sentido que as AirTags sejam anunciados junto com o iPhone, que é um aparelho muito mais fácil de perder. Mais uma coisa…Finalmente, pode haver o clássico “mais uma coisa”: o primeiro Mac com processador Apple. Mesmo assim, embora isso seja possível — nem que seja um teaser do computador –, é muito mais provável que a empresa dedique um evento separado para isso, como fez para o MacBook Pro com Touch Bar em outubro de 2016 e para o MacBook Air em outubro de 2018. O evento de setembro da Apple começa às 14h (horário de Brasília) na terça-feira, 15 de setembro. A Apple fará o streaming do evento em seu site e vamos acompanhar tudo sobre as novidades aqui no Gizmodo Brasil. The post O que a Apple deve mostrar no seu evento de de 15 de setembro appeared first on Gizmodo Brasil. |

| Grupo que padroniza Bluetooth revela problema de segurança ainda sem solução Posted: 13 Sep 2020 10:45 AM PDT  A tecnologia Bluetooth acumulou alguns fãs ao longo dos anos, apesar de alguns bugs bastante desagradáveis que liberam os aplicativos para usuários mal-intencionados. Agora, a organização por trás da tecnologia, chamada Bluetooth SIG (Special Interest Group) deu detalhes sobre a última ameaça que pode afetar dispositivos com a tecnologia habilitada — e não há correção à vista. BLURtooth, como é chamado a falha, revelada por pesquisadores da Bluetooth SIG e confirmada por outro grupo da Carnegie Mellon. De acordo com os pesquisadores, os protocolos que o Android e o iOS usam para se conectar a outro dispositivo com Bluetooth — como alto-falantes inteligentes — podem ser efetivamente sequestrados para dar a um invasor acesso a qualquer aplicativo ou serviço com Bluetooth no telefone. O problema é com um protocolo chamado CTKD (Cross-Transport Key Derivation). Quando, digamos, um iPhone está se preparando para emparelhar com um dispositivo Bluetooth, a função CTKD é configurar duas chaves de autenticação separadas para esse telefone: uma para o dispositivo "Bluetooth Low Energy" e outra para um dispositivo usando o que é conhecido como o padrão "Basic Rate/Enhanced Rate Data Rate". Dispositivos diferentes requerem distintas quantidades de dados — e energia da bateria — de um telefone. Ser capaz de alternar entre os padrões necessários para dispositivos Bluetooth que usam um monte de dados (como um Chromecast) e aqueles que exigem um pouco menos (como um smartwatch) é mais eficiente. De acordo com os pesquisadores, se um telefone suporta ambos os padrões, mas não requer algum tipo de autenticação ou permissão por parte do usuário, um hacker que estiver dentro do alcance do Bluetooth pode usar sua conexão CTKD para derivar sua própria chave concorrente. Com essa conexão, de acordo com os pesquisadores, esse tipo de autenticação erzatz também pode permitir que atores mal-intencionados enfraqueçam a criptografia que essas chaves usam em primeiro lugar — o que pode abrir o aparelho para mais ataques mais adiante, ou executar ataques do tipo "man in the middle" que espionam dados desprotegidos enviados por apps e serviços do telefone. Até agora, não temos nenhum exemplo de explorações baseadas em BLURtooth acontecendo por aí. Mas, apenas para garantir, a equipe do SIG começou a notificar os fornecedores de dispositivos sobre a ameaça desse tipo de ataque, dizendo que aqueles que estão preocupados com uma conexão potencialmente vulnerável devem usar as restrições CTKD úteis que vêm com o Bluetooth 5.1. Quanto aos dispositivos Bluetooth 4.0 e 5.0, bem…eles estão presos a este problema de segurança, por enquanto. Para as pessoas que trabalham com essa tecnologia desatualizada, a declaração corporativa da organização responsável pelo Bluetooth é que a única maneira de se proteger é ficar de olho no ambiente onde você está pareando seus dispositivos, uma vez que qualquer pessoa mal-intencionada precisaria estar próxima para realizar esse tipo de ataque. Existem outras pequenas etapas que você pode seguir se estiver preocupado com qualquer espionagem de Bluetooth, mas, no momento, uma correção não é uma delas. E sem nenhum cronograma de correção divulgada pelas fabricantes, estamos realmente sendo deixados aos caprichos desses fornecedores de dispositivos com tecnologia Bluetooth e desenvolvedoras de sistemas operacionais para fazer a coisa certa e rapidamente. The post Grupo que padroniza Bluetooth revela problema de segurança ainda sem solução appeared first on Gizmodo Brasil. |

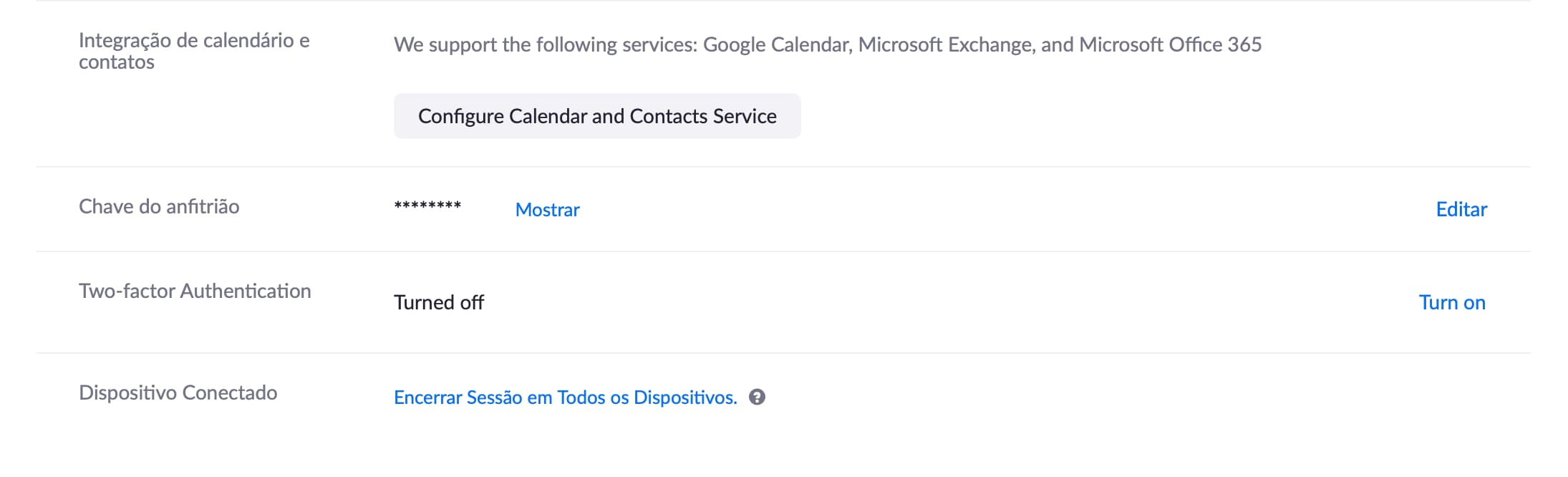

| Não vacile: saiba como ativar a autenticação de dois fatores no Zoom Posted: 13 Sep 2020 08:38 AM PDT  A autenticação de múltiplos fatores é uma das maneiras mais fáceis de proteger suas contas de acesso não autorizado ou pessoas mal-intencionadas, mas o recurso de segurança estava fazendo falta em um dos apps de videoconferência mais populares do planeta — e isso é um grande problema. Agora, o Zoom — um serviço que é usado para tudo, desde ensino remoto a reuniões de trabalho — diz que implementou a autenticação de dois fatores para seus apps de desktop e móveis. Um porta-voz confirmou ao Gizmodo que o recurso estava anteriormente disponível só na web, acrescentando que o recurso de segurança 2FA agora está disponível para todos os usuários, incluindo aqueles que usam o sistema gratuitamente. A empresa acrescentou códigos de recuperação e autenticação SMS como uma opção de autenticação de dois fatores. A opção de segurança mais forte, no entanto, é usar uma senha de uso único baseada em tempo com um aplicativo autenticador como o Google Authenticator ou o Microsoft Authenticator. Embora habilitar a autenticação por SMS ou chamada telefônica seja melhor do que não ter medidas de segurança adicionais em vigor, os aplicativos autenticadores são uma opção muito mais forte para evitar interceptações por malfeitores usando "ataques man in the middle" ou engenharia social à moda antiga. Como uma quantidade enorme de infraestrutura mudou de presencial para remota e o Zoom se tornou tão popular que seu nome já virou verbo para indicar uma reunião digital, o serviço desenvolveu uma reputação de segurança frouxa. O "zoombombing" resultante — onde convidados indesejados aparecem para mostrar pornografia, assediar viciados em grupos de recuperação ou fazer ameaças de bombas — é mais do que motivo o suficiente para gastar os 30 segundos extras adicionando um pouco mais de segurança para sua conta. Como habilitar a autenticação de dois fatores no ZoomPara habilitar a 2FA (autenticação de dois fatores) no desktop ou em seu dispositivo móvel, vá para o portal da web do Zoom (o administrador da conta pode precisar habilitá-lo para sua conta), faça login e então clique em Perfil. Role para baixo até a o opção Two-factor Authentication (autenticação de dois fatores) e certifique-se que essa opção esteja ativada. A partir daí, você poderá seleccionar qual forma de autenticação deseja ativar e o portal da web o guiará pelo resto do processo.

E se você ainda não fez isso, agora é um bom momento também para fazer isso com outros logins. Pode ser chato agora, mas você pode agradecer a si mesmo mais tarde. The post Não vacile: saiba como ativar a autenticação de dois fatores no Zoom appeared first on Gizmodo Brasil. |

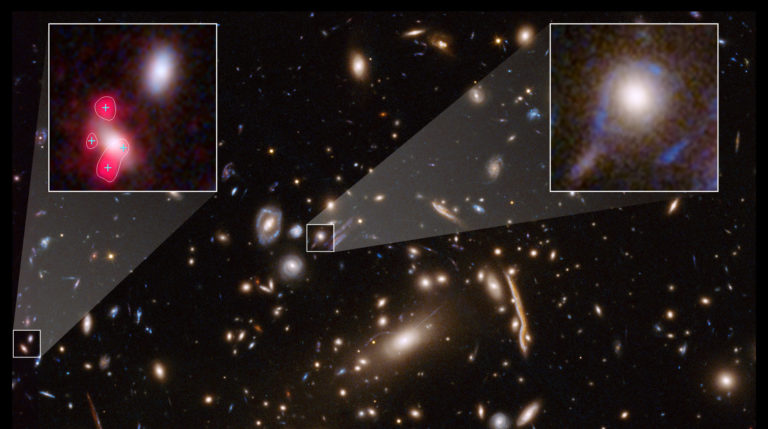

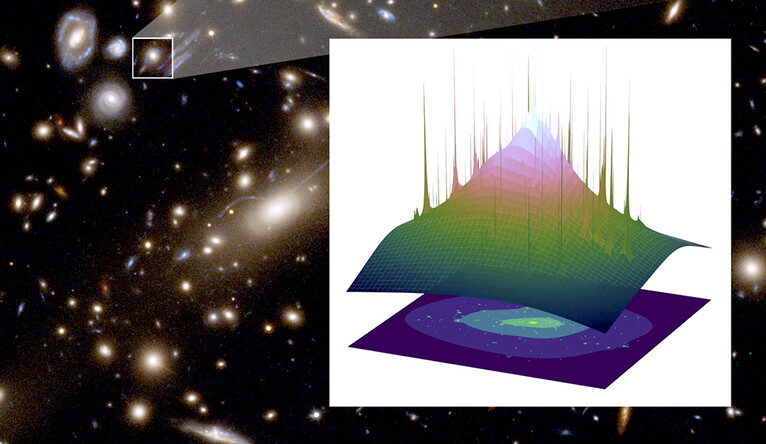

| Discrepância entre dados e teoria deixa a matéria escura ainda mais misteriosa Posted: 13 Sep 2020 06:49 AM PDT  Uma nova pesquisa, na qual os dados empíricos não bateram com os cálculos teóricos, mostra que os físicos ainda têm muito a descobrir sobre a matéria escura. Uma diferença entre dados astronômicos e simulações de computador deixou uma equipe de cientistas coçando a cabeça diante de mais um caso frustrante em que a realidade não combina com a teoria. Os cientistas, liderados por Priyamvada Natarajan, astrofísica de Yale, fizeram medições de vários aglomerados de galáxias para investigar a presença de matéria escura. Irritantemente, esses dados não bateram, quando comparados a modelos teóricos de computador. Escrevendo em seu estudo da Science subsequente, os autores "sugerem que problemas sistemáticos com simulações ou suposições incorretas sobre as propriedades da matéria escura podem explicar nossos resultados". Em outras palavras, é hora de voltar para os cálculos. Existem muito mais coisas no universo do que podemos ver, como evidenciado pela maneira como objetos distantes interagem uns com os outros. Essa coisa que está faltando é chamada de matéria escura e, apesar de constituir a grande maioria da matéria no universo, ela não emite, absorve ou reflete luz. Mas é uma coisa muito importante apesar de ser tão indescritível, pois une estrelas dentro de galáxias, enquanto encadeia galáxias para formar aglomerados. E, de fato, aglomerados de galáxias, nos quais milhares de galáxias estão enclausuradas, servem como laboratórios distantes para estudar a matéria escura. Os aglomerados de galáxias são repositórios massivos de matéria escura devido à sua tremenda influência gravitacional. Bolhas do material na forma de halos de matéria escura podem ser detectados indiretamente vagando por aglomerados de galáxias, bem como galáxias individuais estacionadas dentro deles. Claro, os astrônomos não podem realmente ver esses halos de matéria escura, mas podem ver a maneira como essas bolhas invisíveis podem dobrar a luz. Este fenômeno, conhecido como lente gravitacional, distorce e reposiciona objetos de fundo de nossa linha de visão. As lentes gravitacionais são muito legais porque permitem que os astrônomos vejam, por exemplo, uma galáxia que estaria oculta por outra mais próxima a ela. É importante ressaltar que quanto mais matéria escura estiver ao redor, maior será o efeito de lente observado. Para o novo estudo, Natarajan e seus colegas analisaram imagens de 11 aglomerados de galáxias massivas obtidas pelo Telescópio Espacial Hubble, que foram complementadas por medições espectrográficas coletadas pelo Very Large Telescope (VLT) do Observatório Europeu do Sul. Os dados do Hubble, em luz visível e infravermelha, foram obtidos em 2011 pela Advanced Camera for Survey e pela Wide Field Camera 3 do telescópio.

Dados do Hubble e do VLT permitiram aos pesquisadores visualizar a matéria escura. Os mapas 3D, com suas colinas, vales e estalagmites exagerados, mostravam a distribuição espacial dos halos. As estalagmites, ou regiões com picos, mostraram a localização de halos de matéria escura, ou subhalos neste caso, associados a galáxias individuais localizadas dentro de um aglomerado. A equipe então pegou esses dados de alta fidelidade e os comparou a simulações de computador de clusters com massas semelhantes e em distâncias comparáveis baseadas nas teorias. Os modelos não correspondem aos dados astronômicos; os autores detectaram lentes menores nas imagens do Hubble em comparação com as produzidas pelas simulações. "Há uma característica do universo real que simplesmente não estamos capturando em nossos modelos teóricos atuais", explicou Natarajan em um comunicado divulgado pela Yale. "Isso pode sinalizar uma lacuna em nossa compreensão atual da natureza da matéria escura e suas propriedades, já que esses dados requintados nos permitiram sondar a distribuição detalhada da matéria escura nas menores escalas." Bob Jacobsen, um físico de UC Berkeley que não estava envolvido na nova pesquisa, disse que os dois mapas — um produzido pelos dados do Hubble e o outro pelas teorias atuais da matéria escura — parecem estar em conflito. Curiosamente, ele disse que a construção de ambos os mapas é "fortemente dependente" de cálculos e simulações. "Isso adicionará uma pressão importante para melhorar e compreender esses modelos computacionais e simulações", explicou Jacobsen por e-mail. "Medições sólidas tendem a fazer isso. Mas ainda não sabemos se isso está nos dizendo algo sobre nossos cálculos e simulações, ou se está nos dizendo algo fundamental sobre a matéria escura." Outro pesquisador enfatizou a complexidade dessa ciência cósmica. "Faltam muitas peças no que sabemos hoje sobre a matéria escura", disse Esra Bulbul, astrofísica do Instituto Max Planck de Física Extraterrestre que não participou deste novo estudo. "Comparar simulações de última geração e testar os modelos atuais de matéria escura com dados de alta qualidade, conforme apresentado neste trabalho, nos deixa um passo mais perto de resolver esse complicado quebra-cabeça." É um resultado frustrante, com certeza, mas ainda é um resultado. E, como Jacobsen sugeriu, temos que ficar mais espertos com a coisa toda. Resolver o mistério da matéria escura exigirá mais observações do espaço profundo e algum processamento numérico eficaz. Só precisamos saber quais números calcular. The post Discrepância entre dados e teoria deixa a matéria escura ainda mais misteriosa appeared first on Gizmodo Brasil. |

| You are subscribed to email updates from Gizmodo Brasil. To stop receiving these emails, you may unsubscribe now. | Email delivery powered by Google |

| Google, 1600 Amphitheatre Parkway, Mountain View, CA 94043, United States | |

Interface do Zoom mistura termos em inglês e português

Interface do Zoom mistura termos em inglês e português Imagem do Hubble do aglomerado de lentes MACS J1206. A imagem inserida mostra a distribuição espacial da matéria escura, com as pontas indicando galáxias individuais.

Imagem do Hubble do aglomerado de lentes MACS J1206. A imagem inserida mostra a distribuição espacial da matéria escura, com as pontas indicando galáxias individuais.

Nenhum comentário:

Postar um comentário