Gizmodo Brasil |

- Ração de cachorro pode transmitir doenças para humanos

- “Reverie Knight Tactics”, RPG brasileiro ambientado em Tormenta, ganha demo na Steam

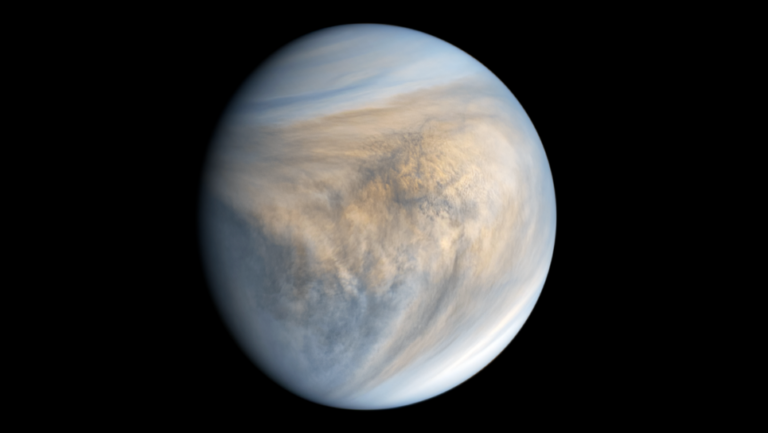

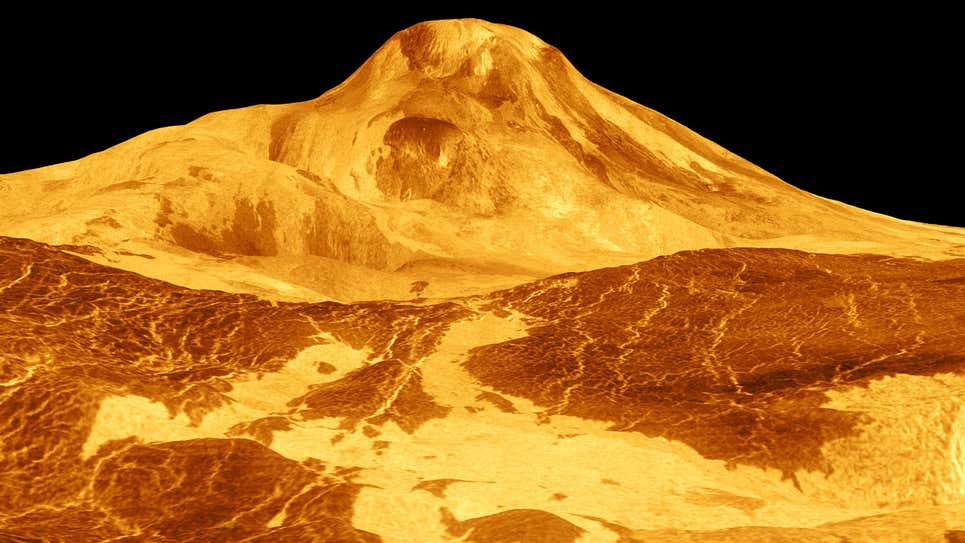

- Elemento encontrado em Vênus indica existência de vulcões, não de vida

- Jogo “Ghostwire: Tokyo”, exclusivo de PS5, é adiado para 2022

- Exército dos EUA vai testar “pílula do rejuvenescimento” em soldados

- Homem é preso por autoridades dos EUA após trocar dados sigilosos por Bitcoin na Dark Web

- Apple lança bateria MagSafe para iPhones 12 por R$ 1.200

- Cuba bloqueia WhatsApp, Facebook e outras redes sociais para conter protestos

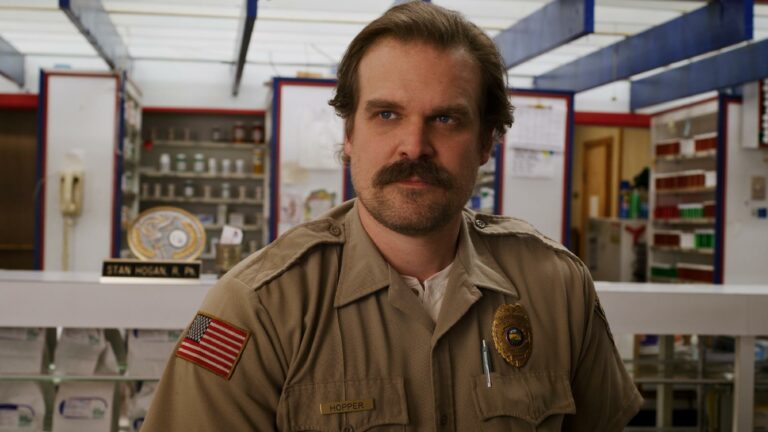

- Stranger Things: ator diz que 4ª temporada tem inspiração em “Alien 3” e “Fugindo do Inferno”

- The Witcher: Henry Cavill promete que Geralt terá mais falas na 2ª temporada

- Quais foram os maiores ataques hackers da história da internet?

- WandaVision, The Boys e The Crown estão entre os indicados ao Emmy 2021; veja lista completa

- Twitter concede selo azul de verificado para contas falsas controladas por bots

- Centenas de pássaros estão morrendo sem explicação nos Estados Unidos

- Dia do cantor: cursos na Udemy com até 86% de desconto para quem quer aprender essa arte

- Próximos dispositivos da linha Amazon Echo poderão rastrear nosso sono

- Em “Turning Red”, garota vira panda-vermelho em novo filme da Pixar

- Em “Memoria”, Tilda Swinton vive com um som misterioso que não sabe explicar o que é

| Ração de cachorro pode transmitir doenças para humanos Posted: 13 Jul 2021 04:33 PM PDT  De acordo com uma pesquisa recente, ração para cães contém quantidades alarmantes de bactérias resistentes a antibióticos, o que a torna um "risco para a saúde pública internacional" pouco discutido. Cientistas, incluindo aqueles do Centros de Controle e Prevenção de Doenças (CDC), aconselharam contra a tendência crescente de alimentar animais de estimação com comida crua, citando o risco de espalhar germes como Escherichia coli, Salmonella e Listeria. Uma nova pesquisa apresentada no Congresso Europeu de Microbiologia Clínica e Doenças Infecciosas destaca outro perigo representado esses alimentos para animais de estimação: a exposição a bactérias multirresistentes a medicamentos. A equipe encontrou níveis perturbadores de bactérias resistentes a antibióticos em dezenas de produtos de ração para cães comprados em supermercados e pet shops em Portugal. Algumas destas superbactérias foram consideradas iguais às documentadas em doentes de hospitais europeus, expondo potencialmente a comida de cão a um "risco internacional para a saúde pública", conforme Ana Freitas, co-autora do estudo e investigadora da Universidade do Porto em Portugal, disse em um comunicado de imprensa. Para entender melhor isso, a equipe analisou 55 amostras de alimentos para cães comprados em lojas em Portugal. Elas incluíram 25 marcas internacionais e nacionais, e foram categorizadas como úmidas, secas, semi-úmidas, guloseimas e congeladas cruas, sendo que esta última incluía alimentos como pato, salmão, aves, cordeiro, ganso, carne bovina e vegetais. Destas amostras, 54% continham vestígios de Enterococcus. A bactéria está presente no intestino humano e no trato vaginal, e também no solo e na água, mas pode “se espalhar de uma pessoa para outra através do contato com superfícies ou equipamentos contaminados ou através da disseminação de pessoa para pessoa, muitas vezes através de mãos contaminadas”, de acordo com o CDC. Todos os alimentos crus para cães no estudo continham múltiplas drogas resistentes a Enterococcus — apenas três amostras não matérias continham a bactéria. Mais de 40% das Enterococcus foram consideradas resistentes a antibióticos comuns, como eritromicina e tetraciclina, bem como a antibióticos de último recurso, como vancomicina, teicoplanina e linezolida. As Enterococcus estão se tornando cada vez mais tolerantes aos antibióticos. Em 2017, as bactérias resistentes à vancomicina foram responsáveis por cerca de 54.500 infecções e 5.400 mortes em algumas regiões nos Estados Unidos. Bactérias resistentes a medicamentos são um risco significativo para a saúde porque tornam arranhões e infecções menores muito mais perigosas e às vezes até fatais. Os números fornecidos pela Organização Mundial da Saúde (OMS) mostram que, globalmente, cerca de 700 mil pessoas morrem a cada ano por causa desses micróbios. E é um problema que só vai piorar: a OMS estima que, em 2050, 10 milhões de pessoas morrerão a cada ano de germes multirresistentes aos medicamentos. Daí a importância de identificar a origem desses patógenos e encontrar maneiras de prevenir sua disseminação contínua. "Dietas à base de carne crua são cada vez mais populares para a alimentação de cães, mas a extensão das bactérias resistentes aos antimicrobianos nesses alimentos raramente é abordada a nível global", escreveram os cientistas em uma carta de pesquisa publicada pelo CDC. Outro ponto do estudo foi a taxa de diversidade de Enterococcus que, segundo os pesquisadores, foi inesperadamente alta. O sequenciamento genético confirmou alguns dos germes como sendo do mesmo tipo encontrados em pacientes de hospitais na Alemanha, Reino Unido e Holanda, e também em gado e águas residuais no Reino Unido. Um estudo da mesma equipe sugere que genes associados com bactérias resistentes estão sendo passados para os seres humanos através de alimentos para cães. Outra equipe de Portugal apresentou evidências na mesma reunião mostrando que o gene mcr-1, que ajuda as bactérias a resistir aos antibióticos, está sendo passado entre humanos e seus animais de estimação. Este artigo de pesquisa, que ainda precisa ser submetido a um periódico científico, apresenta um "cenário de pesadelo" em que o mcr-1 está "se combinando com bactérias já resistentes aos medicamentos para criar uma infecção verdadeiramente intratável", de acordo com um comunicado à imprensa. Freitas e seus colegas alertam que os alimentos crus para cães podem ser um veículo emergente de transmissão da resistência aos antibióticos, e isso porque esse tipo de alimento consiste em muitos ingredientes crus retirados de diferentes fontes, incluindo animais de criação envolvidos na criação intensiva. "As autoridades europeias devem aumentar a conscientização sobre os riscos potenciais à saúde ao fornecer dietas crus para animais de estimação e a fabricação de alimentos para cães, incluindo a seleção de ingredientes e práticas de higiene, deve ser revista", disse Freitas no comunicado. Quanto aos donos de cães, eles devem lavar as mãos com água e sabão imediatamente após manusear a ração e depois de recolher o cocô do cachorro. Portanto, pare de alimentar seus animais de estimação com carne crua. The post Ração de cachorro pode transmitir doenças para humanos appeared first on Gizmodo Brasil. |

| “Reverie Knight Tactics”, RPG brasileiro ambientado em Tormenta, ganha demo na Steam Posted: 13 Jul 2021 04:06 PM PDT  Já está disponível na Steam a demo de Reverie Knights Tactics, jogo tático que tem como ambientação o RPG brasileiro Tormenta. O game tem a produção da 40 Giants Entertainment com parceria da Hype Animation e Jambô Editora (responsável pelo universo de Tormenta). A distribuição fica por conta da publisher europeia 1C Entertainment (King's Bounty 2). Reverie Knights Tactics é um RPG de turnos com batalhas em cenários isométricos e está sendo desenvolvido há quatro anos. Com um mundo ilustrado à mão, “o jogador controla uma equipe de até quatro heróis numa expedição para encontrar Lenórienn, a perdida cidade élfica enquanto luta contra a ameaça goblinoide que espalha terror no continente”, segundo a sinopse oficial. O game terá opção de customização de personagens, criação de itens e mapas expansivos, além de opções em vários idiomas, como inglês, chinês e russo. Já a demo disponível na Steam serve de prólogo e mostra “a primeira hora do jogo com a protagonista Aurora e sua melhor amiga Brigandine. As duas partem para um continente desconhecido em busca de Marius, o pai adotivo de Aurora que desapareceu em uma expedição. As decisões do jogador definirão o desenrolar dos acontecimentos”. O RPG Tormenta é um dos maiores cenários brasileiros de RPG, criado em 1999 pelos editores da revista Dragão Brasil. A série abrange romances, quadrinhos, jogos e outros produtos. Em 2019, os desenvolvedores criaram uma campanha de financiamento coletivo para lançar uma edição comemorativa de 20 anos do jogo. O sucesso foi tão grande que se tornou uma das maiores arrecadações do site conseguindo mais de R$ 1,9 milhão de reais. Reverie Knights Tactics tem lançamento previsto para o final de 2021, nas plataformas Playstation 4 e 5, Xbox One e Series S|X, Nintendo Switch e PC. The post “Reverie Knight Tactics”, RPG brasileiro ambientado em Tormenta, ganha demo na Steam appeared first on Gizmodo Brasil. |

| Elemento encontrado em Vênus indica existência de vulcões, não de vida Posted: 13 Jul 2021 03:33 PM PDT  Uma equipe de cientistas planetários disse que, se houver fosfina — composto químico de origem ligada à atividade biológica — em Vênus, ela pode ter origens geológicas, e não biológicas. Suas descobertas sugerem que a substância, geralmente associada a micróbios, pode vir de uma reação no céu venusiano desencadeada por erupções vulcânicas na superfície do planeta. No ano passado, um debate científico começou quando uma equipe de cientistas anunciou que havia detectado fosfina na atmosfera de Vênus. Trata-se de um gás que é produzido por alguns microrganismos e, portanto, considerado uma bioassinatura. Estudos posteriores derrubaram imediatamente esse resultado e, no início deste ano, outra equipe disse que o gás não era fosfina, mas dióxido de enxofre. As recentes descobertas da equipe, publicadas no Proceedings of the National Academy of Sciences, indicam que Vênus poderia ter vulcões ativos, algo que os cientistas planetários não têm certeza. O princípio é o seguinte: o manto profundo de Vênus pode conter compostos de fósforo, chamados fosfetos, que podem ser jogados para fora na atmosfera pelos vulcões do planeta na forma de poeira vulcânica. Com força explosiva suficiente — os pesquisadores descreveram a força necessária como a do Krakatoa da Terra ou do supervulcão Yellowstone –, essa poeira poderia ser lançada para o alto na atmosfera nublada de ácido sulfúrico do planeta. Lá, os fosfetos reagiriam com o ácido sulfúrico para produzir fosfina. "A fosfina não nos fala sobre a biologia de Vênus. Está nos contando sobre a geologia. A ciência está apontando para um planeta que tem vulcanismo explosivo ativo hoje ou no passado muito recente”, disse Jonathan Lunine, cientista planetário da Universidade Cornell e coautor do artigo, em um comunicado à imprensa.  Mas o mistério de se Vênus tem fosfina ou não, e o que pode tê-la produzido, está longe de ser resolvido. "Infelizmente, não estou convencida com este último argumento," disse por e-mail Clara Sousa-Silva, uma astroquímica quântica do Centro de Astrofísica de Harvard e Smithsonian. "A reação de fosfetos minerais com ácido sulfúrico concentrado não gerará necessariamente fosfina. Um resultado provável da reação de fosfetos com ácido sulfúrico concentrado seria uma reação de oxidação e não a produção de fosfina”. O trabalho anterior de Sousa-Silva examinou as atmosferas de Vênus e outros planetas em busca de sinais potenciais de vida, como a fosfina. “Nós sabemos (e afirmamos isso repetidamente) que existem rotas abióticas — influências que os seres vivos possam receber em um ecossistema — para a formação de fosfina, incluindo o vulcanismo. E que essas rotas são extremamente raras e ineficientes”, completou. A tectônica de Vênus é difícil de observar por causa da densa atmosfera do planeta, que esconde sua superfície. As poucas imagens que temos vêm do programa Soviético Venera, das décadas de 1970 e 1980, e de varreduras de radar feitas pela Magellan Orbiter, que atravessou a cobertura de nuvens de Vênus. Os dados dos quais a equipe de Lunine tirou suas conclusões foram coletados usando o Telescópio James Clerk Maxwell em Mauna Kea e o conjunto de telescópios ALMA no Chile. Algumas imagens coletadas por Magellan indicaram características geológicas capazes de vulcanismo explosivo. Anteriormente, dados do orbitador Venus Express da Europa indicavam que o planeta pode ter vulcões ativos. Felizmente, três missões futuras estão definidas para nos dizer muito mais sobre esse planeta. Por volta de 2030, a sonda DAVINCI+ e o orbital VERITAS, ambos da NASA, e o orbital EnVision, da Agência Espacial Europeia, irão todos para Vênus para estudar sua composição atmosférica e tectônica de superfície, entre outras características de nosso vizinho planetário mais próximo. The post Elemento encontrado em Vênus indica existência de vulcões, não de vida appeared first on Gizmodo Brasil. |

| Jogo “Ghostwire: Tokyo”, exclusivo de PS5, é adiado para 2022 Posted: 13 Jul 2021 03:04 PM PDT  A Tango Gamework, empresa que está desenvolvendo Ghostwire: Tokyo, anunciou nesta terça-feira (13) que o jogo foi adiado para o começo de 2022. Até então, ele estava previsto para sair ainda em 2021. Em nota divulgada no Twitter, a Tango afirma que tomaram a decisão pois estão “focados em proteger a saúde de todos [da empresa]”.

Ghostwire: Tokyo foi anunciado na E3 de 2019 e teve novos detalhes revelados no último PlayStation Showcase, em junho de 2020. A história se passa em uma Tóquio tomada por criaturas sobrenaturais e o jogador deve lutar contra as forças sobre-humanas, descobrindo quem está por trás do grande mistério. A desenvolvedora foi fundada em 2010 por Shinji Mikami, criador de Resident Evil, e eles desenvolveram a série The Evil Within. Mesmo com a aquisição pela Microsoft, a ZeniMax Media, a qual pertence a Tango Gameworks, fez com que o jogo permanecesse exclusivo para PlayStation 5 no lançamento. Posteriormente, o título sairá para Xbox Series X|S e PC. The post Jogo “Ghostwire: Tokyo”, exclusivo de PS5, é adiado para 2022 appeared first on Gizmodo Brasil. |

| Exército dos EUA vai testar “pílula do rejuvenescimento” em soldados Posted: 13 Jul 2021 02:31 PM PDT  O Comando de Operações Especiais dos Estados Unidos (SOCOM, na sigla em inglês) vai iniciar em breve os testes de uma pílula que pode evitar o envelhecimento dos soldados. O medicamento em fase experimental deve ajudar os combatentes a manter a saúde intacta por um curto período de tempo, diminuindo os efeitos degenerativos causados pelo envelhecimento natural. O SOCOM é uma organização que administra as Forças Especiais dos EUA. Logo, é natural que a entidade desenvolva todo o tipo de técnica para aprimorar a performance dos soldados no campo de batalha. Para a tal "pílula do rejuvenescimento", os pesquisadores farão uso de uma "pequena molécula de desempenho humano" ao injetar grandes quantidades de NAD+, um composto usado em alguns tratamentos, inclusive para retardar o envelhecimento. Ou seja, a pílula deve funcionar como um suplemento alimentar — neste caso como um nutracêutico — com compostos bioativos que, a longo prazo, pode evitar o aparecimento de lesões e frear o envelhecimento. De acordo com os pesquisadores, como a droga é administrada por via oral, seus componentes são rapidamente absorvidos pelo organismo. Por isso, os soldados poderiam ingerir a pílula momentos antes de entrar em alguma operação e ainda assim desfrutar dos benefícios. "Esses esforços não têm como objetivo criar características físicas que ainda não existam naturalmente. Trata-se de aumentar a prontidão de nossas forças para a missão, melhorando as características de desempenho que normalmente diminuem com a idade", disse o porta-voz da SOCOM e comandante da Marinha, Tim Hawkins. O projeto está em desenvolvimento desde 2018 e tem custo avaliado em US$ 2,8 milhões, o que equivale a R$ 14,46 milhões na conversão direta. Como a droga se encaixa na categoria de nutracêuticos, ela não depende de aprovação da Food and Drug Administration (FDA) dos EUA, órgão equivalente à nossa Anvisa. A SOCOM também afirma que já tem uma lista de companhias parcerias para continuar tocando o projeto. "Essencialmente, estamos trabalhando com parceiros líderes da indústria e instituições de pesquisa clínica para desenvolver um nutracêutico, na forma de uma pílula que seja adequada para uma variedade de usos por civis e militares, cujos benefícios resultantes podem incluir a melhoria do desempenho humano – como resistência aumentada e recuperação mais rápida de lesões", complementou Hawkins. The post Exército dos EUA vai testar “pílula do rejuvenescimento” em soldados appeared first on Gizmodo Brasil. |

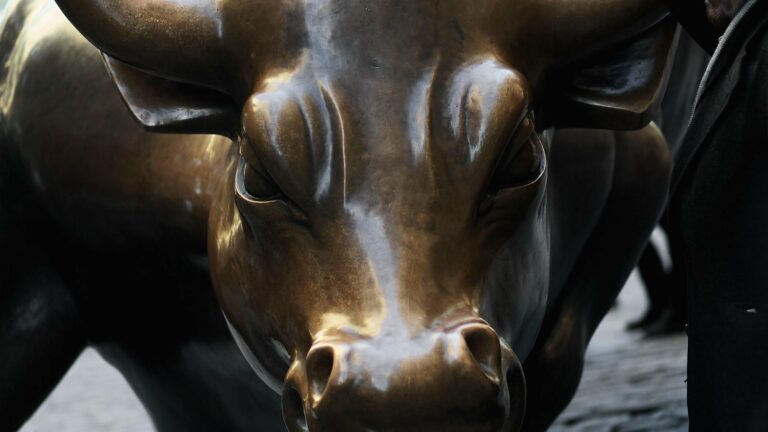

| Homem é preso por autoridades dos EUA após trocar dados sigilosos por Bitcoin na Dark Web Posted: 13 Jul 2021 02:02 PM PDT  Um cibercriminoso conhecido como "The Bull" foi detido por autoridades dos Estados Unidos por vender na Dark Web dezenas de informações privilegiadas sobre empresas de capital aberto. O usuário, que atualmente estaria preso no Peru, deve ser extraditado para os EUA nas próximas semanas. Nos últimos dias, o Distrito Sul dos Estados Unidos de Nova York e o Escritório de Campo do FBI em Nova York revelaram uma acusação criminal e uma queixa contra o cidadão grego Apostolos Trovias, que usa o pseudônimo The Bull na Dark Web. Ele também utilizava o nome de usuário em mensagens criptografadas e serviços de e-mail. Trovias é acusado de vender dicas de ações com base em informações comerciais confidenciais de clientes, relatórios de ganhos pré-lançamento e arquivos sobre negócios. O suspeito também é investigado por fraudar valores mobiliários e lavagem de dinheiro. Cada um desses crimes pode chegar a penas máximas de 20 a 25 anos de prisão. De acordo com as autoridades de Nova York, Trovias vendia informações privilegiadas a indivíduos de várias maneiras. De 2016 a 2017, ele comercializou dicas sobre ações em um site da Dark Web conhecido como AlphaBay Market, conhecido como o maior mercado criminoso de produtos ilícitos na internet antes de ser definitivamente fechado. No entanto, Trovias não se limitou a AlphaBay. Autoridades dizem que, entre 2017 e 2020, ele saiu da Dark Web e procurou diretamente consumidores, usando mensagens criptografadas e serviços de e-mail para se comunicar com os compradores. Uma de suas transações notáveis incluiu um relatório de ganhos pré-lançamento de uma empresa de capital aberto, que ele vendeu por cerca de US$ 5 mil (R$ 25 mil na conversão direta) em Bitcoin. The Bull então teria decidido expandir sua operação de negociação com informações privilegiadas, tomando medidas para projetar e construir um site para vender o que sabia. Segundo autoridades dos EUA, ele planejou cobrar taxas de filiação e comissões de pessoas que usaram as informações fornecidas pelo suspeito. Em comunicado à imprensa sobre as acusações, William F. Sweeney Jr., diretor-assistente encarregado do escritório de campo do FBI em Nova York, advertiu que sua agência frequentava os mesmos lugares que Trovias. "O FBI opera dentro da Dark Web também. Não paramos de fazer cumprir a lei só porque você comete crimes federais atrás de um roteador com seu teclado", alertou Sweeney. The post Homem é preso por autoridades dos EUA após trocar dados sigilosos por Bitcoin na Dark Web appeared first on Gizmodo Brasil. |

| Apple lança bateria MagSafe para iPhones 12 por R$ 1.200 Posted: 13 Jul 2021 01:29 PM PDT  Quando a Apple anunciou o recurso MagSafe do iPhone 12, presumimos que a companhia lançaria uma Smart Battery Case nos moldes do padrão de carregamento magnético. E eis que isso enfim aconteceu: a empresa disponibilizou a MagSafe Battery Pack, que se acopla na traseira dos iPhones 12 mini, 12, 12 Pro e 12 Pro Max por meio dos ímãs MagSafe. Segundo a Apple, a capacidade do acessório é de apenas 1.460 mAh a 7,62 Volts. A recarga da peça é feita via Lightning (o cabo não vem incluso), sendo que, se estiver conectado à tomada, o produto carrega tanto a bateria MagSafe quanto o próprio smartphone. O iPhone 12 Mini, 12, 12 Pro e 12 Pro Max têm capacidades de bateria de 2.227 mAh, 2.815 mAh, 2.815 mAh e 3.687 mAh, respectivamente, operando em torno de 3,85 V. Isso é o suficiente para carregar um iPhone 12 Mini a cerca de 90% da capacidade, mas um 12 Pro Max zerado só recarregará até cerca de 55%, dada a ineficiência da tecnologia de carregamento sem fio. Para efeito de comparação, o Anker PowerCore Magnetic 5K Wireless, que já está disponível há meses nos Estados Unidos, vem uma bateria de 5.000 mAh de 3,7 V, capaz de recarregar quase inteiramente os modelos maiores de iPhone 12, embora o acessório não seja definido como item oficial compatível com MagSafe. Outro detalhe importante: é necessário que o iPhone esteja com o iOS 14.7 ou superior. Pelo sistema, é possível acompanhar a vida útil da bateria MagSafe, do mesmo jeito que acontece com as baterias de AirPods ou Apple Watch. A Apple ainda promete que as velocidades de carregamento limitadas a 5 W podem ser aumentadas para até 15 W quando a bateria é conectada a um adaptador de energia maior que 20 W. Porém, a desvantagem é que, neste caso específico, você precisa usar o acessório conectado via cabo a uma fonte de energia. Curiosamente, o iPhone 12 pode ser usado para carregar a MagSafe Battery Pack usando padrão Qi. E essa função serve apenas para o acessório de bateria MagSafe — para carregar outros dispositivos, pode esquecer. Preço e disponibilidadeA MagSafe Battery Pack já está disponível nos EUA, onde é vendida por US$ 99 (R$ 520 na conversão direta), apenas na cor branca. Por lá, o prazo de entrega para os primeiros compradores vai de 23 a 27 de julho. No Brasil, ela ainda não foi liberada para compra, mas já sabemos o valor que custará: R$ 1.200. The post Apple lança bateria MagSafe para iPhones 12 por R$ 1.200 appeared first on Gizmodo Brasil. |

| Cuba bloqueia WhatsApp, Facebook e outras redes sociais para conter protestos Posted: 13 Jul 2021 12:49 PM PDT  No último domingo (11), milhares de cubanos foram às ruas protestar contra o governo do líder de Cuba, Miguel Díaz-Canel — é o primeiro grande protesto em décadas de ditadura. E para tentar conter os manifestantes, o presidente da ilha vem cortando o acesso dos cidadãos a aplicativos como Facebook, Instagram, Telegram e WhatsApp. Segundo dados da NetBlocks, empresa global de monitoramento livre da internet, desde segunda-feira (12) o governo tem limitado sites, redes sociais e plataformas de mensagens em Cuba. O corte nas comunicações teria vindo por parte da estatal ETECSA (Empresa de Telecomunicaciones de Cuba S.A), que é dona da Cubacel, única operadora de telefonia celular no país. O governo cubano não assumiu a autoria do corte aos serviços de comunicação. A NetBlocks afirma que cerca de 50 pontos espalhados por Cuba tiveram a conexão totalmente suspensa. Houve ainda cortes de energia na capital Havana e em cidades nos arredores, de acordo com informações da agência Associated Press. Os serviços mais afetados foram Telegram e Facebook, que registraram quase 90% na perda de conectividade nesta segunda. Miguel Díaz-Canel declarou que as pessoas não podem acreditar "nos youtubers contrários ao sistema adotado no país", e que os protestos estão sendo liderados por delinquentes que "manipulam as emoções da população por meio das redes sociais". Manifestações em Cuba são as maiores desde os anos 90Os protestos recentes em Cuba são os mais proeminentes desde a década de 1990, e surgiu durante um movimento nas redes sociais em que os usuários cubanos pedem por mais vacinas contra a Covid-19. Os manifestantes também reivindicam melhora na economia e um suporte mais amplo para comida e medicamentos, principalmente agora que o país enfrenta uma nova onda de infecções do novo coronavírus. The post Cuba bloqueia WhatsApp, Facebook e outras redes sociais para conter protestos appeared first on Gizmodo Brasil. |

| Stranger Things: ator diz que 4ª temporada tem inspiração em “Alien 3” e “Fugindo do Inferno” Posted: 13 Jul 2021 11:55 AM PDT  David Harbour, ator que interpreta o delegado Jim Hopper em Stranger Things, revelou quais filmes inspiraram a quarta temporada da série da Netflix. Em entrevista ao The New York Times, Harbour disse que os irmãos Duffer, criadores do programa, assistiram os filmes Fugindo do Inferno (1963) e Alien 3 (1992) durante a produção. Não é novidade que Stranger Things bebe da fonte de diversos filmes e programas de TV, como Os Caça-Fantasmas, Os Goonies, A História Sem Fim e Karate Kid. Porém, esses longas de grande carga dramática mostram que a série pode estar indo para um lado mais sério. Além disso, o ator comentou que os criadores são fãs de videogames, anime e mangás. A respeito da quarta temporada, ele relata:

Sobre o futuro de Hopper, o ator afirma que veremos um novo lado do personagem. "Você consegue ver um background que não vimos antes. Ao contrário desse pai que ele se tornou, comendo batatas fritas e gritando com sua filha adolescente, você vai descobrir um pouco mais do guerreiro que ele tinha sido", comentou. A quarta temporada de Stranger Things é uma das mais esperadas na Netflix. Lançada em 2016, a série fez muito sucesso ao retratar um grupo carismático de amigos se envolvendo em aventuras com mistérios, monstros e conspiração governamental. Por enquanto, a quarta temporada de Stranger Things não tem data para ser lançada. A previsão é que o seriado retorne somente em 2022. The post Stranger Things: ator diz que 4ª temporada tem inspiração em “Alien 3” e “Fugindo do Inferno” appeared first on Gizmodo Brasil. |

| The Witcher: Henry Cavill promete que Geralt terá mais falas na 2ª temporada Posted: 13 Jul 2021 11:03 AM PDT  Geralt de Rivia, protagonista da série The Witcher, é conhecido por muitas habilidades — desde matar monstros até momentos icônicos na banheira. Mas talvez um de seus traços mais infames após a primeira temporada da série Netflix foram as compilações intermináveis de seus grunhindos em sua jornada através do Continente. Pois bem, espera-se que isso mude na segunda temporada, por alguns motivos de enredo e até emocionais. Durante a WitcherCon, evento que aconteceu na última sexta-feira (9) e trouxe novidades da franquia, o ator Henry Cavill, que dá vida ao bruxo, discutiu a qualidade mimética dos “hmmms” e “humf” de Geralt na primeira temporada e o que realmente levou a seu personagem a ter poucas palavras. "Eu queria que ele fosse mais prolixo, mais intelectual, mais representativo de um homem que viveu 70 anos e tem uma inclinação filosófica. Ele é um cara legal, apesar do fato de ter momentos desagradáveis e ser muito capaz de cometer violência extraordinária", diz Cavill na entrevista, que você pode assistir abaixo, em inglês, a partir dos 21 minutos. "Há um aspecto cômico [em Geralt ser um 'boneco de neve mal-humorado'], e eu queria me afastar disso. Atuei a temporada de uma maneira deliberada. Achei melhor, 'seja o homem que está falando menos porque parece que está pensando mais' – essa era a intenção", completou Cavill. Na segunda temporada de The Witcher, Geralt passará por lugares familiares e estará entre pessoas conhecidas, o que significa que o bruxo terá a chance de se abrir novamente. "Eu era da opinião que [com Geralt em Kaer Morhen] você tinha que deixá-lo ser prolixo, filosófico, falar mais e ser intelectual. Porque é isso que ele é; ele não é apenas um grande e velho bruto de cabelos brancos”, brincou. Sem dúvidas, ainda haverá grunhidos o suficiente até o final da próxima temporada do seriado. Por ora, esperemos que sejam menos frequentes. The Witcher retorna à Netflix em 17 de dezembro. The post The Witcher: Henry Cavill promete que Geralt terá mais falas na 2ª temporada appeared first on Gizmodo Brasil. |

| Quais foram os maiores ataques hackers da história da internet? Posted: 13 Jul 2021 10:31 AM PDT  O mundo já enfrentou inúmeros ataques virtuais, mas nenhum chegou ao ponto de desativar toda a internet, paralisar infraestruturas ou até mesmo expor planos de armas nucleares que poderiam colocar todos nós em risco. Se esse dia nunca chegar, será em grande parte graças às legiões de malfeitores que, ao longo dos anos, hackearam este ou aquele governo ou corporação e forçaram essas instituições a corrigir suas vulnerabilidades. Ainda assim, alguns desses hacks tiveram alcance impressionante. Então, pelo menos até agora, qual deles pode reivindicar o título como o ataque virtual mais destrutivo de todos os tempos?Para tentar sanar esta pergunta, contatamos vários especialistas para darem seus pareceres e, quem sabe, chegarmos a alguma conclusão. Thomas J. HoltDiretor e professor de Justiça Criminal da Universidade de Michigan, cuja pesquisa se concentra em hacking de computador e malware.

Alexander KlimburgAutor do livro The Darkening Web: the War for Cyberspace.

Matthew WilliamsProfessor de Criminologia, Diretor do HateLab na Universidade de Cardiff (Reino Unido) e autor do livro de The Science of Hate.

Nasir MemonDiretor fundador do Centro de Cibersegurança da Universidade de Nova York, cujos interesses de pesquisa incluem forense digital, biometria, compressão de dados, segurança de rede e segurança e comportamento humano.

Outros hacks e violações recentes notáveis2010 2012 2013, 2014 2014 2014 2016 2017 2017 2018 The post Quais foram os maiores ataques hackers da história da internet? appeared first on Gizmodo Brasil. |

| WandaVision, The Boys e The Crown estão entre os indicados ao Emmy 2021; veja lista completa Posted: 13 Jul 2021 09:59 AM PDT  Além dos esperados dramas tradicionais, que costumam receber um bom número de indicações, o Emmy 2021 surpreendeu com produções da Amazon Prime Video e Disney+. Entre as séries e filmes de maior destaque estão WandaVision, Lovecraft Country, The Underground Railroad, I May Destroy You e Hamilton. Na tarde desta terça-feira (13), foi revelada a lista completa de indicados para a 73ª edição do Emmy. Diferente do ano passado, o evento acontecerá presencialmente em 19 de setembro, com número limitado de convidados. Veja a seguir a lista de atores, atrizes e programas que estão concorrendo ao prêmio. Melhor série limitada

Melhor série de drama

Melhor série de comédia

Melhor filme para TV

Melhor atriz em série dramática

Melhor ator em série dramática

Melhor ator de série de comédia

Melhor atriz de série de comédia

Melhor ator em série limitada ou filme

Melhor atriz em série limitada ou filme

Atriz convidada em comédia

Ator convidado em comédia

Talk Show e Variedades

Realities de competição

O Emmy 2021 acontecerá em 19 de setembro, às 21h00 pelo horário de Brasília. The post WandaVision, The Boys e The Crown estão entre os indicados ao Emmy 2021; veja lista completa appeared first on Gizmodo Brasil. |

| Twitter concede selo azul de verificado para contas falsas controladas por bots Posted: 13 Jul 2021 09:02 AM PDT  Se você está na fila pelo tão cobiçado selo azul de verificado no Twitter, tem gente que, ao que tudo indica, está ganhando a etiqueta sem fazer o mínimo esforço. Aliás, não dá nem para chamar nem de "gente", já que a rede social verificou pelo menos seis contas que provavelmente faziam parte de um botnet de spam. A informação vem do pesquisador Conspirador Norteño. Segundo o Daily Doty, o usuário identificou as contas falsas pela primeira vez nos últimos dias, pouco depois de elas terem sido criadas há menos de um mês, em 16 de junho. Os perfis integram um grupo cibercriminoso que controla mais de mil contas especializado em perfis falsos usados como bots. "Essas 976 contas fazem parte de um botnet 'astroturf’ (que mascara os verdadeiros criadores) e que consiste em (pelo menos) 1212 contas", escreveu Norteño em seu Twitter, na segunda-feira (12).

Três dos perfis que ganharam o selo azul de verificado usaram desenhos de mulheres, dois tinham fotos de mulheres e um usou a imagem de um gato. A biografia deste último dizia "conta oficial do Twitter de Anlamislar". O perfil de gatinho tinha apenas 1.039 seguidores no Twitter. De acordo com Norteño, todas as seis contas foram excluídas, e a maioria delas enviavam spam no idioma coreano. Em resposta por e-mail ao Gizmodo US nesta terça-feira (13), o Twitter não forneceu detalhes sobre quem pode estar por trás das contas falsificadas, mas reconhece que o selo de verificado foi liberado acidentalmente. "Aprovamos por engano os pedidos de verificação de um pequeno número de contas não autênticas (falsas). Agora, suspendemos permanentemente as contas em questão e removemos seu crachá de verificado, com base em nossa política de manipulação de plataforma e spam", disse a companhia. Twitter reformula critérios para verificaçãoEm maio de 2021, o Twitter voltou a aceitar pedidos de qualquer usuário para receber o selo de verificado na plataforma. O processo para perfis públicos estava interrompido desde 2017, quando conseguir a etiqueta se tornou algo bem mais restrito. Agora, a partir de uma revisão nas políticas da companhia, tecnicamente está mais fácil para grupos específicos conseguirem a etiqueta, sendo eles: poder público (governos); empresas, marcas e organizações sem fins lucrativos; jornalismo; entretenimento; esportes; e ativistas. Na semana passada, a rede social também confirmou que será mais transparente na hora de informar os usuários que forem rejeitados no pedido para obter o selo. The post Twitter concede selo azul de verificado para contas falsas controladas por bots appeared first on Gizmodo Brasil. |

| Centenas de pássaros estão morrendo sem explicação nos Estados Unidos Posted: 13 Jul 2021 08:33 AM PDT  Algo está adoecendo e matando pássaros selvagens em vários estados dos Estados Unidos, e ninguém sabe a causa. Desde maio, especialistas em vida selvagem e autoridades relataram mortes inexplicáveis em toda a metade do país. Até agora, a única coisa clara é que os óbitos não estão sendo causados por agentes comuns, como a salmonela. De acordo com o US Geological Survey (USGS), os primeiros relatórios surgiram no final de maio a partir de manipuladores de animais selvagens em Maryland, Virgínia, Oeste da Virginia e Kentucky, bem como em Washington. Desde então, chegaram relatos semelhantes de Delaware, Nova Jersey, Pensilvânia, Ohio e Indiana. As notificações envolveram pássaros canoros (geralmente jovens) encontrados com olhos inchados e/ou com secreção crostosa, muitas vezes deixando-os cegos. As aves também tendem a ter sintomas neurológicos que dificultam o voo, como tontura e letargia. "Recebemos 300 pássaros até agora. Mas esses são apenas os pássaros mortos; o total real é muito maior", disse Chelsea Jones, porta-voz da Animal Welfare League de Arlington, Virgínia, ao Live Science. Entre as aves afetadas estão gaios azuis, estorninhos europeus, quiscalus comuns, robins americanos, pardais domésticos, pássaros azuis orientais e pica-paus de barriga vermelha. Contudo, a lista deve abranger mais espécies que os cientistas ainda não identificaram. No momento, os especialistas parecem não ter nenhuma explicação. Os testes não encontraram nos pássaros mortos a presença de bactérias Salmonella e clamídia, nem de vírus como o Nilo Ocidental ou da gripe aviária, nem outros parasitas como tricomonas. "O que é especialmente desafiador sobre isso é que [o fenômeno] não está localizado em uma área geográfica específica, nem atinge uma espécie de pássaro em particular", disse Lisa Murphy, professora associada de toxicologia na Escola de Medicina Veterinária da Universidade da Pensilvânia, à NPR na semana passada. Embora a causa desta “pandemia de pássaro” permaneça desconhecida até agora, as pessoas e as aves domésticas não parecem estar em perigo. Mas existem ações que os amantes de pássaros podem tomar para ajudar a minimizar sua disseminação potencial. Agências como o USGS pediram que os cidadãos nas áreas afetadas parem de alimentar aves selvagens, enquanto as pessoas com comedouros para pássaros limpem os recipientes com água misturada com alvejante. O ideal, se possível, é remover os comedouros por completo, pois eles podem servir como locais para os pássaros se aglomerarem. Além disso, as agências recomendam que, ao se aproximar de um pássaro morto, o cidadão esteja de luvas. Também é fundamental deixar animais de estimação e outras aves dentro de casa, e não tanto ao ar livre. The post Centenas de pássaros estão morrendo sem explicação nos Estados Unidos appeared first on Gizmodo Brasil. |

| Dia do cantor: cursos na Udemy com até 86% de desconto para quem quer aprender essa arte Posted: 13 Jul 2021 08:10 AM PDT  No dia 13 de julho celebramos o Dia do Cantor! Quer você leve o canto a sério, quer você cante apenas no chuveiro, os cursos que selecionamos aqui são para você que quer aprimorar o canto. Na lista abaixo, há ofertas de cursos essenciais não apenas de técnicas vocais, mas de outros conhecimentos necessários para quem deseja cantar. Aproveite as promoções que te garantem até 86% de desconto nos cursos. Mas corra, porque só são válidas até hoje, 13 de julho. Curso de Canto: Desenvolva a Voz com Técnica e Prática por R$ 34,90Até mesmo pessoas que aspiram carreiras na música ignoram a importância de desenvolver-se nas técnicas de canto. Ou seja, não basta acreditar que sua voz soa bem. Se você deseja o aprimoramento, esse curso será sua base para entender as habilidades envolvidas no canto e praticá-las. Curso de Canto: como usar a voz por R$ 34,90A voz humana serve para conversar, sussurrar, gritar por socorro e cantar nos mais diversos tons, estilos e volumes. Com tantas situações possíveis, fica a pergunta: como usar a voz? Da mesma forma que você estudaria violão para dominar o instrumento, neste curso você aprenderá a utilizar essa ferramenta tão poderosa que é sua voz. Você aprenderá a cuidar da sua voz, utilizar a afinação vocal e assim cantar melhor. Aprenda a cantar com emoção: canto e expressividade vocal por R$ 27,90Eu sei que você não quer simplesmente cantar. Você quer comunicar seus sentimentos com o canto! Para atender a essa necessidade, esse curso é focado na expressividade vocal, ou seja, a capacidade de traduzir emoções com a voz. Curso de Canto Online – Performance e Prática por R$ 34,90Para os que desejam os palcos, é essencial uma boa performance. Talvez você cante muito bem em casa e em estúdios, mas como ter um bom desempenho ao vivo? Este curso te dará noções práticas e te ensinará a lidar com o palco, com o estúdio, com microfones e com o retorno. Os segredos do melisma – o canto por R$ 27,90Melisma, no canto, é quando você passa a pensar não em sílabas cantadas, mas em notas musicais performadas. Mas dizer isso é reduzir o que o melisma de fato é, que é muito mais! Esse curso revela os segredos do melisma aplicado ao canto e é um conteúdo já avançado. Teoria Musical do Básico ao Avançado por R$ 34,90É muito importante dominar a voz ou aprender algum instrumento. Mas, com a teoria musical, você saberá dominar qualquer instrumento musical! Neste curso, você aprenderá do básico ao avançado da teoria musical, entendendo sobre a teoria e, então, aprender a colocá-la em prática com sua voz. Teoria Musical: leitura rítmica, dinâmicas e articulações por R$ 27,90Esse curso te dará uma noção muito ampla sobre o ritmo. Muitas pessoas cantam bem, mas se veem perdidas ao acompanhar uma bateria, pois não têm conhecimento sobre teoria musical. Aqui você aprenderá sobre compassos, tempo e articulações na música! Preços conferidos na manhã do dia 13 de julho. Comprando pelos links acima, você não paga nada a mais e o Gizmodo Brasil ganha uma comissão. The post Dia do cantor: cursos na Udemy com até 86% de desconto para quem quer aprender essa arte appeared first on Gizmodo Brasil. |

| Próximos dispositivos da linha Amazon Echo poderão rastrear nosso sono Posted: 13 Jul 2021 08:02 AM PDT  Na sexta-feira passada (9), a Comissão Federal de Comunicações (FCC) autorizou que a Amazon crie dispositivos com sensores de radar que funcionam a partir de gestos ou movimentos, sem precisar obrigatoriamente de comandos de voz. Além disso, os aparelhos podem ser capazes de rastrear nosso sono se ficarem posicionados a uma certa distância. Segundo a Amazon, esses aparelhos disparariam ondas de rádio de alta frequência para mapear os movimentos de qualquer pessoa nas proximidades. "Ao registrar o movimento em um espaço tridimensional, um sensor de radar pode capturar dados de uma maneira que permite o controle do dispositivo sem precisar tocá-lo. Como resultado, os usuários podem interagir com o gadget e controlar seus recursos por meio de gestos e movimentos simples", escreveu a empresa. Esse tipo de controle de dispositivo sem toque pode ser de grande utilidade para consumidores com deficiência ou idosos que não podem falar com a Alexa via comandos de voz. Por conta disso, um dos prováveis locais em que o aparelho poderá ficar posicionado é na cabeceira ao lado da cama, principalmente porque um dos recursos do dispositivo é rastrear o sono. E por que pedir autorização para a FCC? Porque esta é o órgão responsável pelo policiamento de ondas de rádio, o que obrigou a Amazon a obter permissão da agência antes de começar a vender o tal dispositivo. A Bloomberg informou que a FCC arquivou um memorando que autorizava a gigante do comércio eletrônico a desenvolver e implantar um "dispositivo de radar não licenciado", destinado a rastrear qualquer movimento nas proximidades. Graças a essa concessão, a Amazon tem carta branca para lançar uma nova versão do Echo que permitirá definir alarmes ou desligar sua TV ao balançar a cabeça ou acenar com a mão, por exemplo. Ou ainda — e esperamos que isso se concretize — com o uso de linguagem de sinais. Quanto ao recurso de rastreamento de sono, a Amazon afirma que “esses dispositivos permitiriam aos usuários estimar a qualidade do sono com base nos padrões de movimento". "O uso de sensores de radar no rastreamento do sono pode melhorar a conscientização e o gerenciamento da higiene do sono, o que, por sua vez, pode produzir benefícios significativos para a saúde", completou. A questão da privacidade (e outras coisinhas mais)Apesar da lista cada vez maior de questões de privacidade e segurança embaladas com Echos e Alexas, já vimos que esses produtos podem mudar a vida de pessoas cegas, em cadeiras de rodas ou que possuam algum tipo de acessibilidade. A Amazon tem feito o possível para tornar esses dispositivos igualmente acessíveis para pessoas surdas ou com problemas de fala, mas não há muito o que fazer quando essas ferramentas são baseadas em voz. Outra preocupação é que dispositivos que rastreiam o sono por meio de radares próximos nem sempre trazem dados consistentes — em alguns casos, completamente errados. Contudo, isso parece ser um problema mais relacionado à tecnologia adotada pela indústria de aparelhos para sono, que não possui sistemas padronizados. Os próprios documentos que a Amazon enviou à FCC são confusos e não trazem uma proposta mais concreta de como esses sensores poderão ajudar os usuários. Em todo o caso, a Amazon parece que voltará seus esforços para esse tipo de funcionalidade, podendo, assim, rivalizar com outras empresas, como Google e Apple. No início deste ano, o Google lançou uma nova versão do Nest Hub que traz um sensor integrado capaz de medir o movimentos e a respiração do usuário sem que ele precise de um dispositivo vestível complementar ou câmera. The post Próximos dispositivos da linha Amazon Echo poderão rastrear nosso sono appeared first on Gizmodo Brasil. |

| Em “Turning Red”, garota vira panda-vermelho em novo filme da Pixar Posted: 13 Jul 2021 07:38 AM PDT  A Pixar, que recentemente lançou Luca na Disney+, divulgou nesta terça-feira (13) o primeiro trailer de Turning Red, novo filme do estúdio de animação e que, até o momento, não tem tradução oficial para o português. No vídeo, acompanhamos a história de Mei Lee, uma garota de 13 anos que, ao ficar muito exaltada, vira um panda-vermelho gigante. Junto com sua mãe protetora Ming, as transformações prometem ser constantes e colocar as personagens em altas confusões. O longa tem direção de Domee Shi, que ganhou um Oscar pelo curta-metragem Bao, em 2018, e conta com Rosalie Chiang, na voz da protagonista, e Sandra Oh (Killing Eve, Grey’s Anatomy), como Ming, a mãe. Turning Red será lançado em 11 de março de 2022. The post Em “Turning Red”, garota vira panda-vermelho em novo filme da Pixar appeared first on Gizmodo Brasil. |

| Em “Memoria”, Tilda Swinton vive com um som misterioso que não sabe explicar o que é Posted: 13 Jul 2021 06:56 AM PDT  A Neon, distribuidora por trás do filme vencedor do Oscar Parasita, divulgou o trailer de Memoria, novo filme do aclamado cineasta tailandês Apichatpong Weerasethakul (Tio Boonmee, Que Pode Recordar Suas Vidas Passadas), que tem Tilda Swinton no papel principal. No vídeo, vemos o trabalho sonoro ao retratar uma mulher que viaja pela América do Sul enquanto tenta resolver o mistério de sua “síndrome sensorial misteriosa”. O longa é centrado em Jessica Holland (Tilda Swinton), uma escocesa em visita à Colômbia que está tentando encontrar a resposta para os sons que continua ouvindo em sua cabeça. Weerasethakul disse ao La Tempestad no ano passado que escreveu o papel com Swinton em mente e, durante o processo de filmagem, "foi ela quem me mostrou essa personagem". O trailer é bastante vago, mas cria um clima único fazendo bom uso do áudio, dando um ar de mistério. Além do cenário de sons e selvas, existem referências à trepanação, um procedimento cirúrgico em que é feito um orifício no crânio. O método era usado para aliviar a pressão, mas nos tempos antigos era realizado em pessoas (muitas vezes contra a própria vontade) para “deixar os espíritos malignos saírem”. Em entrevista recente para o The Hollywood Reporter, Weerasethakul disse que se inspirou para escrever o filme enquanto estava viajando pela Colômbia e descobriu que estava desenvolvendo os sintomas da Síndrome da Cabeça Explosiva, uma condição médica em que as pessoas acordam com o som de uma explosão. A partir daí, Memoria se torna uma história (em inglês e espanhol) da protagonista se descobrindo, enquanto ela tenta encontrar respostas para sua condição. É físico, psicológico ou talvez algo sobrenatural? "Tornou-se a história de uma mulher que está meio que vagando entre os lugares, e não sabemos muito sobre sua formação. Eu realmente não me importo com isso. Se você conhece meus filmes, é mais sobre o momento", afirmou o diretor. "Em retrospecto, acho que todo o filme é sobre cura e é sobre encontrar a si mesmo. Ou apenas encontrar uma conexão com um lugar e seu povo, todas as diferentes camadas lá — e como você deve passar pelo processo de simulação e transformação interna. Espero que o filme se traduza assim. Desculpe, eu não posso explicar. Acho que mesmo depois de ver o filme, você realmente não sabe do que se trata. São apenas sentimentos". Memoria fará sua estreia no Festival de Cannes nesta semana. Por ora, nenhuma data de lançamento foi anunciada. The post Em “Memoria”, Tilda Swinton vive com um som misterioso que não sabe explicar o que é appeared first on Gizmodo Brasil. |

| You are subscribed to email updates from Gizmodo Brasil. To stop receiving these emails, you may unsubscribe now. | Email delivery powered by Google |

| Google, 1600 Amphitheatre Parkway, Mountain View, CA 94043, United States | |

Nenhum comentário:

Postar um comentário